Adhérer à un GUL ou créez-en un.

Vous aimez le logiciel libre, vous l’utilisez, ou vous souhaitez maîtriser vos données au mieux, ou vous avez envie de plus de liberté… Ne restez pas seul dans votre coin et rejoignez un lieu de partage et d’échange, rejoignez un GUL !

Un GUL, le mal nommé, est un Groupe d’Utilisateur Linux, LUG en anglais (Linux User Group). Je dis donc le mal nommé car je trouve que Groupe d’Utilisateur de Libres serait plus approprié, en effet vous pouvez adhérer à un GUL sans être sous Linux mais sous un autre système (BSD), ou simplement en utilisant du logiciel libre tout en étant sous Windows (j’y reviens plus bas).

Un GUL n’est pas un repaire de flibustiers barbus Linuxiens.

On y rencontre toute sorte de personnes.

Adhérer à un GUL

La diversité dans un GUL.

Sima! Sima! Sima! Montre-nous ton GUL!

Ok! Ce n’est pas le mien, il appartient aux adhérents.

(oui, une association appartient à ses adhérents, ce n’est pas mon GUL mais celui des adhérents).

Prenons l’exemple de Root66.Net que je connais bien (cette année plus de 50 adhérents).

Il y a des informaticiens qui travaillent dans différents secteurs (admin sys., calculateurs, sécurité, etc.) peu ou pas de développeurs. Mais les informaticiens sont une minorité, et oui…

Les autres personnes viennent de secteurs très variés, de ceux qui découvrent le logiciel libre, du débutant, à ceux qui sont des utilisateurs avertis. S’il y a quelques jeunes, la majorité a plus de 30 ans et aussi des retraités. La représentativité sexuée : si pendant de nombreuses années il y eut que deux femmes ces derniers temps leur nombre augmente mais reste minoritaire.

Donc un GUL n’est pas un repaire de barbus Linuxiens mais bien un regroupement de personnes se souciant de la protection de leurs données personnelles, une certaine défiance vis-à-vis du logiciel propriétaire…

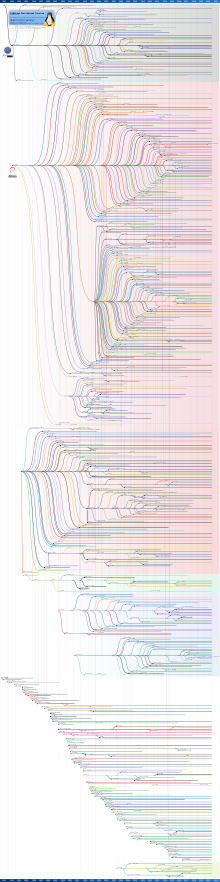

Les systèmes d’exploitation.

Il y a ceux sous Linux (pas de BSD, mais il y en a eut), ceux en double « boot », ceux sous Windows.

Hein Sima, sous Windows dans un LUG ou GUL ?

Oui, et c’est normal, je vais l’expliquer.

Quelqu’un qui est sous un OS depuis longtemps y a ses habitudes et passer du jour au lendemain de Windows à Linux peut être déroutant, justement à cause des habitudes prises, c’est donc assez rare qu’une personne passe de l’un à l’autre d’un coup ! L’être humain est un animal d’habitude.

Donc ces derniers s’intéressent à Linux sans oser franchir le pas tout de suite et commence souvent par se sensibiliser aux logiciels libres, jusqu’au jour ils se sentent prêts à passer en double « boot », puis peut-être le tout Linux.

Il n’y a pas de règle dans le processus, par exemple la doyenne de Root66, sans compétence particulière est passée du jour au lendemain sous Linux et y est restée. Chaque personne est différente et souhaite avancer chacun a son rythme, en fonction aussi de ses besoins, ses choix et tout cela se respecte.

Revenons à la diversité des OS à Root66, il y a du Debian, Ubuntu, Gentoo, Fedora, ArchLinux, Mint, j’en oublie peut-être et donc comme dit plus haut, du Windows. Pas de BSD, c’est dommage, mais bon, chacun met ce qu’il souhaite.

Correctif suite au commentaire de Benzo: il y a aussi du BSD à Root66 😉 Je vais peut-être apprendre qu’il y a aussi des développeurs 🙂

Le but du GUL

Chaque GUL peut avoir ses propres choix, ses propres orientations, ce peut être axé sur des projets bien concrets et spécifiques ou être plus généraliste comme Root66.net :

L’association Root66.net a pour objectif principal de promouvoir les logiciels libres, en particulier les systèmes d’exploitation libres comme Linux, ainsi que l’usage des standards ouverts.

Pour Root66, si au début cela ne concernait que les PC aujourd’hui c’est plus vaste, il y a les smartphones, la domotique, etc.

Concrètement, comment cela se passe-t-il ?

Par exemple nous essayons de faire une présentation mensuelle, essayant d’alterner entre « plutôt technique » et « plutôt grand public », elles sont ouvertes à tous. Nous organisons des cinés-débats, Les journées du N.A.T. (le Numérique Accessible à Tous) en collaboration avec des médiathèques des villes environnantes, participation au forum des associations, Café vie privée, des Installes-Parties, etc. Nous tenons également des permanences où l’on peut venir nous rencontrer, où les adhérents viennent lorsqu’ils ont un problème spécifique et nous essayons de résoudre ensemble…

Qui fait les présentations.

Le choix des présentations.

Le choix est en premier lieu à la demande des adhérents, s’ils souhaitent une présentation sur un sujet spécifique, nous essayons de voir qui peut la faire. Il se peut aussi que lors de discussion quelqu’un propose un thème comme la rencontre avec Rayna Stamboliyska autour de son livre « La face cachée d’Internet » en collaboration avec une librairie… Bref toutes les idées sont bonnes à prendre.

Qui fait les présentations publiques.

C’est simple, celui qui veut, il n’y a pas hiérarchie et pas nécessaire d’être informaticien, si quelqu’un souhaite faire découvrir une application, il peut le faire, s’il ne se sent pas de le faire seul, cela peut se faire à plusieurs. Nous essayons aussi d’inviter des personnes externes à Root66 sur des sujets dont ils sont spécialistes et reconnus (Aeris (La sécurité pour les Administrateurs Systèmes en herbe), Stéphane Bortzmeyer (DNS vie privée), A. Kozlika et Franck P. (Dotclear – Créer un site ou blog clair en toute simplicité) et d’autres je ne peux lister tout le monde. Les adhérents informaticiens ou pas font aussi des présentations.

Sima, faire une présentation lorsque l’on est pas informaticien ne pose pas un problème?

Non, et je vais prendre mon exemple, je ne suis pas informaticien et lorsque je fais une présentation sur un thème que je pense globalement bien maîtriser, il arrive que l’on me pose une question dont je n’ai pas la réponse. Pas de souci, je dis ne pas connaître la réponse et la repose à l’oratoire et bien souvent la réponse vient de la salle. Et cela arrive même aux meilleurs informaticiens, et il arrive même que personne n’a la réponse dans la salle… Noter la question, et continuer la présentation… Il y a de grande chance que dans la salle certains vont chercher la réponse depuis leur smartphone ou ordinateur portable et donneront la réponse. En fait, pour une bonne présentation il suffit d’être soi-même, tel que l’on est au quotidien.

GUL la richesse des adhérents.

La diversité des personnes, de leurs centres d’intérêt, de leurs questionnements crée des échanges où chacun se nourrit, s’enrichit. Il n’y a pas une forme linéaire (d’un soi-disant haut vers un supposé bas) la diffusion des connaissances est vraiment transversale et chacun apporte quelque chose, parfois même sans s’en rendre compte.

Nous avons une liste de diffusion où chacun peut s’exprimer, les permanences comme je l’ai dit, un rendez-vous hebdomadaire en visio qui s’appelle l’Apéroot où l’on peut discuter sur le logiciel libre mais aussi de tout et de rien, c’est notre bar virtuel. Il arrive aussi lorsque quelqu’un a un souci, qu’un autre adhérent ayant la réponse, le contact en message privé, se donnent rendez-vous et solutionne le problème et bien souvent la résolution s’annonce sur la liste.

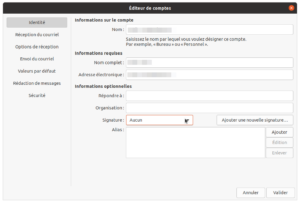

Chacun participe en fonction de son temps, ses moyens, ses compétences. Et quand je dis chacun peut proposer je donne un exemple qui me vient, une adhérente qui est sous Linux (Fédora) depuis deux ans à créer un tutoriel très détaillé, (étape par étape) sur : Comment utiliser le gestionnaire graphique de paquets Dnfdragora… Un exemple parmi tant d’autres.

Je veux créer mon GUL

Oui mais moi sima, je suis sous Linux, je ne suis pas informaticien.

Et alors ?

Déjà, on ne vous demandera jamais d’être ce que vous n’êtes pas, on ne vous demandera pas de devenir informaticien. Et si vous souhaitez le devenir, un GUL peut vous apporter une culture générale sur le logiciel libre, vous y apprendrez beaucoup choses, mais vous devrez suivre des cours ailleurs (lycée, université, ecole spécialisée, correspondance, ou autres), un GUL n’a pas vocation à former des informaticiens, en tout cas pas Root66.

Si vous êtes trois vous pouvez créer une association, imaginer ce que vous pouvez faire pour promouvoir le logiciel libre et je suis persuadé que vous serez rejoins par d’autres dont certains travaillent certainement sous linux. Pour qu’un GUL fonctionne AMHA, il faut de tout, de l’informaticien qui connaît bien Linux au débutant. S’il n’y a que des informaticiens entre-eux (ça fait repaire de gourous), s’il n’y a que des débutants, c’est compliqué. C’est comme la mayonnaise, si l’on y met que les jaunes d’œuf ça ne prend pas, il faut les autres ingrédients (huile, moutarde, sel et poivre).

C’était la recette mayonnaise offerte par Sima78. C’est cadeau !

Où trouver un GUL ou LUG

Il y a l’AFUL, mais pour cela il faut faire vivre le site, signaler les GUL qui n’existent plus et ceux qui se créent.