À quoi ça sert ?:

Le chiffrement des mails consiste à rendre le contenu d’un message illisible pour toute personne autre que le destinataire légitime. Cela protège la confidentialité des informations échangées.

La signature électronique garantit l’authenticité et l’intégrité d’un message. Elle permet au destinataire de vérifier que le mail provient bien de l’expéditeur annoncé.

Pourquoi tu le fais ?:

Garder la possibilité d’envoyer des messages chiffrés et de déchiffrer ceux reçus, garder la possibilité de signer mes messages et de vérifier la signature de ceux reçus.

Que se passe-t-il lorsque vous envoyez un mail

Lorsque vous envoyez un mail, il passe par plusieurs serveurs avant d’atteindre le destinataire. Si aucune mesure de sécurité n’est mise en place, le contenu du message peut être facilement lu par quiconque a accès aux serveurs ou aux réseaux par lesquels il transite.

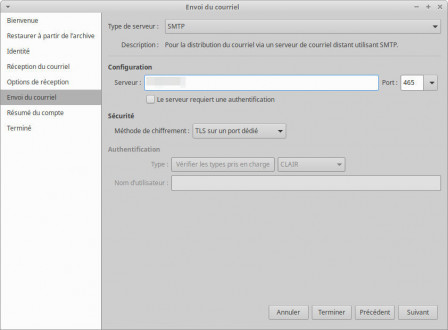

Le protocole principal pour envoyer des mails, SMTP (Simple Mail Transfer Protocol), a été initialement conçu sans chiffrement. Aujourd’hui la plupart des serveurs de messagerie utilisent TLS (Transport Layer Security) pour sécuriser les connexions SMTP. TLS protège le transport des messages entre les serveurs en chiffrant le canal de communication mais TLS ne garantit pas un chiffrement de bout en bout. Une fois le message reçu par le serveur du destinataire, il peut être stocké en clair.

Alors, faut-il signer, chiffrer ses mails ?

Dans l’absolu, la réponse à la question plus haut est oui ! Mais la réalité est plus complexe.

D’où vient la complexité ?

L’aspect technique et l’aspect humain.

- Les méthodes de chiffrement des mails, comme GPG (Gnu Privacy Guard), PGP (Pretty Good Privacy) et S/MIME (Secure/Multipurpose Internet Mail Extensions), nécessitent une certaine compréhension technique et ne sont pas intuitives pour les utilisateurs non avertis.

- PGP ou GPG (car ils sont compatibles) et S/MIME sont les deux principaux standards, mais ils ne sont pas interopérables, créant des barrières entre utilisateurs de différents protocoles.

- Chaque utilisateur doit générer une paire de clés (une publique et une privée) et échanger des clés publiques avec ses correspondants.

- Les outils de chiffrement intégrés aux clients de messagerie (lorsqu’ils existent) restent souvent peu intuitifs même si avec l’évolution cela tend vers la simplification, ça peut sembler complexe.

- Certains services ou applications de messagerie, surtout en ligne (Gmail, Outlook, etc.), ne supportent pas nativement le chiffrement PGP ou S/MIME, ou le font de manière limitée.

- Certains fournisseurs de messagerie (Gmail, Outlook, etc.) sont souvent réticents à mettre en place un chiffrement de bout en bout par défaut, en raison de la perte de contrôle sur les contenus des mails. Certains fournisseurs de messagerie analysent le contenu des mails pour des raisons de ciblage publicitaire, et le chiffrement de bout en bout serait incompatible avec ce modèle économique.

- Si un utilisateur perd sa clé privée (par exemple, après une panne d’ordinateur sans sauvegarde), il ne pourra plus déchiffrer les mails reçus avec cette clé.

- Une personne qui souhaite utiliser le chiffrement, doit s’assurer que ses correspondants l’utilisent également.

La liste n’est pas exhaustive mais c’est déjà beaucoup de freins.

Faudrait-il communiquer uniquement de façon chiffrée ?

Pas forcément. Tout comme on peut envoyer des cartes postales sans enveloppe, certains courriels ne nécessitent pas un haut niveau de confidentialité. Par exemple, si j’écris pour annoncer que j’apporterai un cake aux olives pour le 25e anniversaire de Root66, le chiffrement n’est pas forcément indispensable. La question de la confidentialité dépend donc de l’importance du contenu.

Par contre, si je communique avec des administrations, des banques, des assurances, des services médicaux, des avocats… Là, la confidentialité devient cruciale. Pourtant, cette option n’est que très rarement proposée, voire pas du tout, même pour ceux qui seraient en mesure de l’utiliser.

Ne leur jetons pas la pierre ! Cela est lié à la complicité actuelle à gérer des trousseaux de clés.

On le voit, ce n’est pas simple de communiquer en courriels chiffrés.

Il existe des messageries instantanées où le chiffrement de bout en bout est très simplifié comme Signal, Matrix via Element, pour ne citer qu’eux. Attention, Telegram ne chiffre pas de bout en bout par défaut, contrairement à ce que laisse entendre les médias.

Dans un monde idéal

Dans un monde idéal il faudrait combiner des améliorations techniques, des évolutions dans les usages et une interface conviviale.

Dans l’idéal et pour faire simple :

- Standardisation mondiale des systèmes de messagerie intégrant nativement des protocoles de chiffrement comme OpenPGP/GnuPG ou S/MIME, sans configuration supplémentaire.

- Interopérabilité totale quel que soit le client ou le fournisseur, les clés publiques et privées doivent pouvoir être échangées et utilisées facilement, sans problèmes de compatibilité.

- Création simplifiée : Les clés de chiffrement seraient générées automatiquement lors de la création d’une adresse e-mail, sans intervention de l’utilisateur.

- Distribution transparente des clés publiques avec publication dans un annuaire, ou échangées automatiquement lorsque deux personnes communiquent pour la première fois.

- Renouvellement et révocation des clés expirées ou compromises seraient automatiquement renouvelées ou révoquées sans effort de l’utilisateur.

- Partage d’accès temporaire : Si un utilisateur perd son accès à ses clés privées, un mécanisme sécurisé de récupération ou d’accès temporaire serait intégré.

- Les outils et protocoles utilisés pour le chiffrement doivent être open source, audités régulièrement et vérifiés.

Voilà donc déjà quelques points, tant qu’ils ne sont pas mis en place, rendent encore le chiffrement des courriels complexe pour la plupart des utilisateurs.

Pour conclure

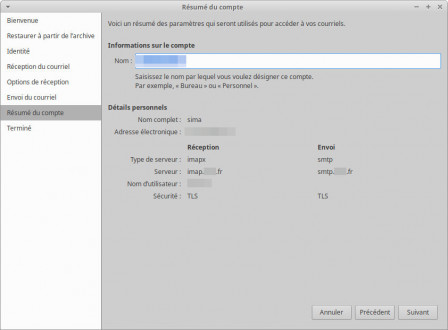

J’ai une paire de clés que je renouvelle de temps en temps, cela me permet en cas de besoin de pouvoir échanger par courriels chiffrés. Le fait de signer mes messages écrits en clair permet aux destinataires équipés des outils nécessaires de vérifier l’authenticité de l’expéditeur – en l’occurrence, moi.

Ne vous est-il jamais arrivé de recevoir un courriel d’une connaissance prétendant s’être fait voler son argent au Burkina Faso (ou ailleurs), vous demandant de l’aider par un envoie d’argent pour rentrer (alors même que cette personne n’a jamais quitté la France) ? Ce type d’arnaque, parmi bien d’autres, est malheureusement courant.

La signature numérique et sa vérification permettent de prévenir ce genre d’escroquerie, sauf si l’escroc a également réussi à voler la clé privée de votre connaissance et à découvrir sa phrase secrète. Un tel scénario, bien qu’éventuellement possible, reste toutefois très improbable.

Vous pouvez vous lâcher sur les commentaires.

Le billet « Faut-il signer, chiffrer ses mails » est apparu en premier sur le blog de Sima78.

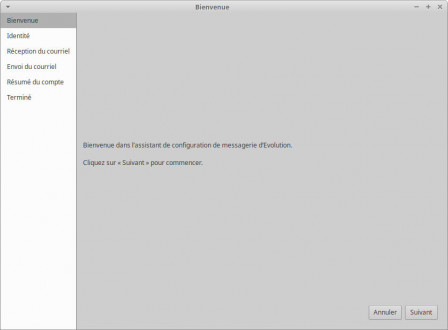

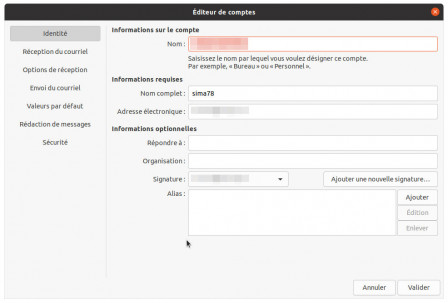

Suite au billet «

Suite au billet «  Il était temps que je renouvelle ma clé de chiffrement, en effet je n’avais pas mis de date d’expiration et par procrastination dont je suis un spécialiste je reculais la date de cette tâche de jour en jour pour ne pas dire d’année en année. Ce week-end je m’y suis collé et c’est l’occasion de créer un billet pour blog.

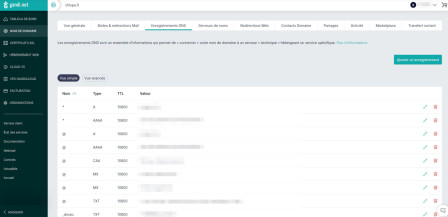

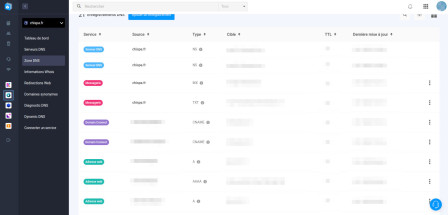

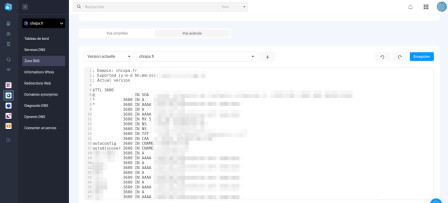

Il était temps que je renouvelle ma clé de chiffrement, en effet je n’avais pas mis de date d’expiration et par procrastination dont je suis un spécialiste je reculais la date de cette tâche de jour en jour pour ne pas dire d’année en année. Ce week-end je m’y suis collé et c’est l’occasion de créer un billet pour blog. Migration du nom de domaine de Gandi à Infomaniak.

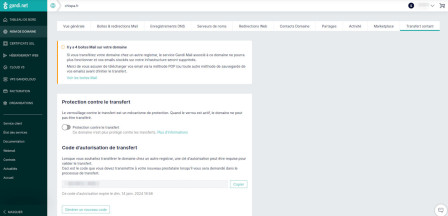

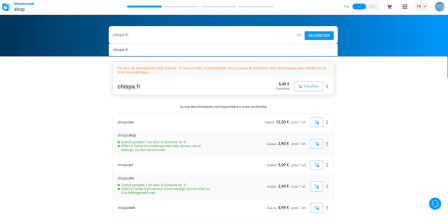

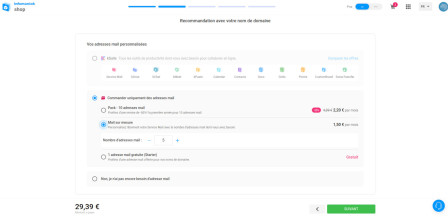

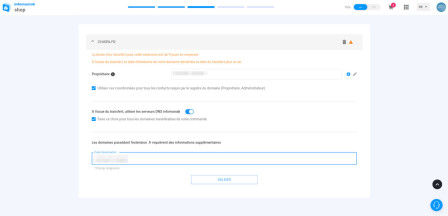

Migration du nom de domaine de Gandi à Infomaniak.

Tuto – Chiffrement GnuPG et messagerie Protonmail

Tuto – Chiffrement GnuPG et messagerie Protonmail