Reprise de l’excellent article Nuevos documentos nos muestran lo que la NSA es capaz de descifrar du site La mirada del replicante

Le journal allemand « Der Spiegel » a publié de nouveaux documents qui montrent les efforts intenses qu’a développés la NSA pour briser les principaux protocoles de sécurité et de chiffrage sur Internet.

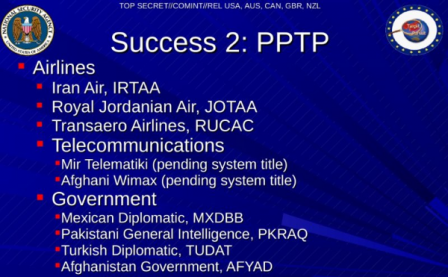

Dans un article signé entre autres par Laura Poitras, Andy Mueller Maguhn et Jacob Appelbaum nous signalent que parmi les services dont nous devrions nous méfier se trouve les protocoles PPTP, IPSec, SSL et TLS.

De la vulnérabilité de ces deux derniers (SSL et TLS) s’ensuit que la NSA serait en mesure d’intercepter les trafics « sécurisés » HTTPS que nous utilisons tous pour accéder à nos comptes de messagerie, les services bancaires, e-commerce, etc. (10 millions de connexions « percées » par jour étaient prévues dans un rapport classé fin 2012).

Même le protocole SSH utilisé pour accéder à des machines distantes via internet ont également été brisée par les services de renseignements des 5 yeux (USA, Australie, Royaume-Uni, Nouvelle-Zélande, Canada)

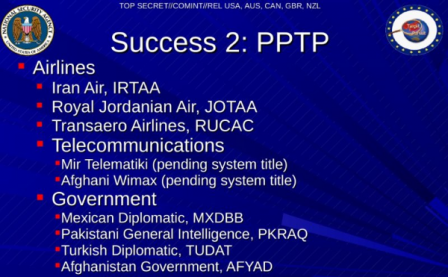

L’autre des services infiltrés avec succès est les VPN qui utilisent des protocoles de communications PPTP ou IPsec. Ces réseaux privés virtuels qui créent un tunnel chiffré, théoriquement sécurisé, entre deux points sur Internet, sont massivement exploitées par la NSA qui a réussi à pénétrer plusieurs réseaux tels que le gouvernement Grec (Ils ont 12 personnes dédiées à cela… Si Syriza gagne les élections, ils devront doubler les effectifs xD), les entreprises de télécommunications Russes, les compagnies aériennes de divers pays, ainsi qu’écouter des représentants de pays tels que l’Afghanistan, le Pakistan et la Turquie.

L’autre des services infiltrés avec succès est les VPN qui utilisent des protocoles de communications PPTP ou IPsec. Ces réseaux privés virtuels qui créent un tunnel chiffré, théoriquement sécurisé, entre deux points sur Internet, sont massivement exploitées par la NSA qui a réussi à pénétrer plusieurs réseaux tels que le gouvernement Grec (Ils ont 12 personnes dédiées à cela… Si Syriza gagne les élections, ils devront doubler les effectifs xD), les entreprises de télécommunications Russes, les compagnies aériennes de divers pays, ainsi qu’écouter des représentants de pays tels que l’Afghanistan, le Pakistan et la Turquie.

Mention spéciale à Skype, le plus populaire des logiciels d’appels téléphoniques qui fait partie depuis longtemps du programme PRISM comme une source de collecte de données ainsi que les services Google ou Apple. Une situation qui n’a évidemment pas changé avec le rachat de Skype par Microsoft en 2011.

En général, nous pouvons dire qu’il y a une guerre permanente contre la sécurité de réseau et tous les types de protection qui empêche la NSA à accéder à tout type de données, et pas seulement à la recherche d’exploits dans les services les plus critiques, mais aussi influencer les décisions des gouvernements et des organismes internationaux, afin d’assouplir les normes de sécurité sur lesquelles Internet est construit, tout en faisant des changements dans les dispositifs cryptographiques commerciaux pour les rendre exploitables.

Les services du courrier comme Mail.ru ou des réseaux sociaux comme Facebook ne représentent pas un problème aux services de renseignements nord-américains quand il s’agit d’accéder aux données des clients.

La NSA compterait sur un programme dénommé « Tundra » pour attaquer le chiffrage AES dont on connaît peu détails.

Et maintenant, les bonnes nouvelles… Ce qui résiste encore à la NSA?

Des services comme Tor géré par des milliers de bénévoles, qui permet aux utilisateurs d’Internet d’améliorer la confidentialité et la sécurité au moyen des services comme son navigateur Tor Browser ou les distributions spécialisées comme Tails qui offrent une navigation totalement anonyme… (Ou presque… Là, c’est un autre sujet! [note personnelle])

Cela ne signifie pas qu’il n’est pas possible d’être identifié, il faut prendre les précautions nécessaires (généralement, les failles viennent de Flash et d’autres services du navigateur qui n’ont pas été correctement configurés).

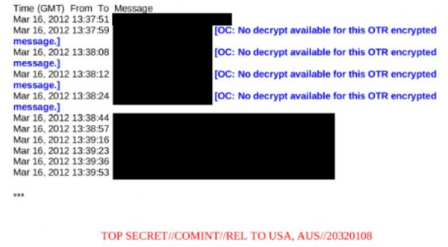

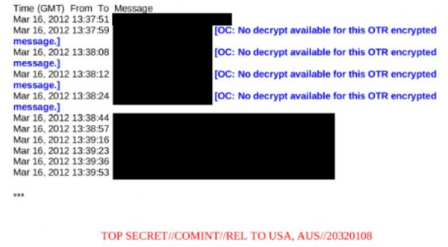

TrueCrypt, ce service populaire de chiffrement (actuellement interrompu) est l’un de ceux qui causent des problèmes aux services de renseignements, ainsi que le protocole OTR (Off-The-Record Messaging) qui permet d’avoir des conversations privées via Internet en utilisant des applications comme Pidgin très populaires sous GNU/Linux.

Pour les mobiles, on trouve des programmes Open Source dont RedPhone, une application validée par l’EFF utilisant le protocole ZRTP permettant aux utilisateurs d’Android d’avoir des communications vocales chiffrées via un wifi ou Connexion de Données activé.

Pour les mobiles, on trouve des programmes Open Source dont RedPhone, une application validée par l’EFF utilisant le protocole ZRTP permettant aux utilisateurs d’Android d’avoir des communications vocales chiffrées via un wifi ou Connexion de Données activé.

Et finalement, un vétéran qui résiste à tout : PGP (GnuPG pour les utilisateurs GNU/Linux). Presque un quart de siècle après, ce programme développé par Phil Zimmermann, nous assure le chiffrement et la signature numérique en offrant une résistance aux services de renseignements à travers le monde.

« Non decrypt available for this PGP encrypted message » disent quelques documents de la NSA à ce sujet 🙂

(source) | Mirada del Replicante

(source) | Der Spieguel