Je suis persuadé que parfois on commet l’erreur de vouloir faire fonctionner, à tout prix, un vieux pc. En fin de billet, j’explique pourquoi.

Je suis persuadé que parfois on commet l’erreur de vouloir faire fonctionner, à tout prix, un vieux pc. En fin de billet, j’explique pourquoi.

Et oui, quand un collègue vient me voir et me dit : Une voisine m’a donné un vieux ordinateur portable, tu pourrais faire en sorte que je puisse l’utiliser ? Le clavier est « Américain » et la prise de courant aussi…

Alors moi, bon Prince : pour le clavier il suffit de mettre des stickers, la prise un adaptateur, et dessus je t’installe un linux…

Hé oui, je suis bon Prince, mais bon, lire la suite…

Je récupère l’antiquité, et là, je sens déjà que ce ne sera pas simple. J’en ai un, identique, au boulot qui sert de dépannage, et bien qu’il soit chargé au maximum de sa mémoire (4Go) j’ai vraiment « galéré » pour y installer un linux.

Le mystère de ce Dell, car il s’agit de cela, est que je ne sais pas pourquoi certaines distributions échouent à l’installation et que d’autres, pas plus légères, au contraire, s’installent.

Début des méandres des « installs »

Je commence par une « Mint » que j’ai déjà installé sur de vieux PC, pas aussi vieux, mais bon…

Ça s’installe, heureux je fais les mises à jour, reboot, et là je me retrouve sur un écran noir, pas de grub, pas de prompt, pas de console accessible, rien, un écran noir ! Je fais plusieurs tentatives, idem ! J’essaie d’installer d’autres distributions « toutou linux » et autres… Elles échouent toutes à l’installation. J’essaie Debian (c’est la seule distribution que j’avais pu installer sur celui de mon boulot), échec à l’installation. Hé merde !

Petit espoir !

Je regarde les dvd et cd récents qu’il me reste, et là je vois un cd freebsd 10.03 que j’avais testé sur un autre pc, j’essaie, Bingo ! Ça fonctionne super bien !

Là me vient une petite réflexion :

Je « maîtrise » mieux gnu-linux que freebsd (vous aurez remarqué les guillemets), en effet, j’ai testé plusieurs fois les freebsd mais de façon épisodique, sans jamais vraiment chercher à approfondir bien que j’ai toujours été charmé par freebsd. Alors en cas de soucis, saurais-je y répondre ? Cas de conscience !

Dernière chance !

Il me reste un dvd de xubuntu 16.04, j’y crois pas trop car sur celui de mon boulot, à l’époque, la 10.04 avait échoué… Je tente, et ça passe ! Tout tourne bien sous la xubuntu 16.04.

Sauf que ça rame vraiment.

D’où ma réflexion : Je suis persuadé que parfois on commet l’erreur de vouloir faire fonctionner, à tout prix, un vieux pc.

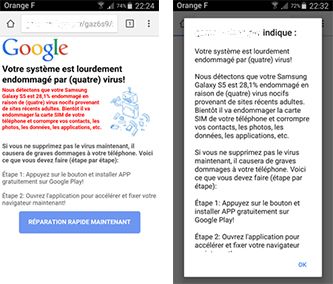

En effet, même si un vieux pc peut tourner sous linux, il faut savoir poser les bonnes questions avant de se lancer.

Pour quel usage ?

Si la réponse est, faire de la bureautique, aller sur internet en toute simplicité, messagerie, retoucher des photos, etc. Cela sous entend pour nombres de personnes (LibreOffice, Firefox, Thundebird, Gimp, etc.), pour la convivialité en grande partie.

Il faut prendre en considération que toutes ces applications ont évoluées et sont beaucoup plus gourmandes en ressources qu’il y a dix ans et que lancer l’une de ces applications va augmenter la lenteur du pc, en lancer plusieurs en simultanées, peut même le « planter ».

Soit, il existe d’autres applications qui peuvent se substituer. Mais seront-elles adaptées à celui qui découvre Linux ? Pas certain !

Je pense donc qu’il faut savoir dire : Ton pc est trop vieux, pour ce que tu souhaites faire, achètes-toi un nouveau pc sans système d’exploitation et installes-y ce que tu souhaites.

On ne m’y reprendra plus… en effet, un tel vieux pc, peut être très bien pour celui qui souhaite utiliser des applications moins courantes mais tout aussi efficaces, découvrir d’autres horizons (MPS-Youtube, Cmus, zathura, etc.) mais je ne pense pas que ce soit fait pour le novice qui souhaite découvrir le monde libre, du moins, pas pour tous les novices.

j’en revendique le statut, « Je ne suis pas le gentil gars qui s’y connaît en informatique.«