GTD, organiser son travail et/ou sa vie privée.

GTD, organiser son travail et/ou sa vie privée.

J’avais déjà écrit un billet sur le sujet il y a longtemps, billet disparu avec la refonte de ce blog. J’y expliquais les outils utilisés et la façon dont je m’étais approprié la méthode GTD.

Avec l’évolution, je réitère et vais vous expliquer comment, actuellement, j’utilise cette méthode au travail. Vous y verrez l’aspect théorique (qui paraît complexe à la lecture, mais simple à l’usage) et l’aspect pratique, ma méthode, mes outils…

Avant propos.

David Allen prend soin d’emblée de préciser que la méthode GTD ne procède pas de la « managing time » (gestion du temps), mais de la « managing action for results » (gestion des actions afin d’obtenir des résultats). GTD est une démarche d’organisation personnelle applicable par chacun à l’ensemble de ses activités, tant professionnelles que privées. Pratiquer la méthode amène à identifier avec sûreté ses priorités à tout moment, et à mieux se mettre en position d’agir immédiatement sur la priorité choisie.

Mon avis: si on suit la méthode GTD par David Allen, point par point, je la trouve lourde, mais le principe est excellent, donc à chacun de se l’approprier. Il existe une multitude d’outils dédiés GTD, personnellement, j’en utilise aucun car mes spécificités professionnelles ne peuvent se résoudre par un seul outil.

Pour la compréhension, car j’utiliserai des termes spécifiques à la méthode, je vous invite à lire l’explication donnée sur wikipédia.

Comment s’organiser, planifier, remettre à plus tard avec GTD

En théorie, la méthode est simple, il suffit de suivre le schéma plus bas… Toutes les infos arrivent dans «la boite de réception», il s’agit d’une bannette («Inbox» certains l’appellent ainsi). Il suffit de suivre le schéma!

Pour la pratique, prenons l’exemple d’une journée basique. Pour information, j’ai supprimé toute notification (smartphone, pc), qu’elle soit professionnelle ou personnelle, messagerie, réseaux sociaux et autres applications… Je décide, quand je vais vers l’information, et non l’inverse. Les notifications ont tendance à vous disperser dans vos tâches, vous en devenez facilement dépendant, esclave…

Pour la pratique, prenons l’exemple d’une journée basique. Pour information, j’ai supprimé toute notification (smartphone, pc), qu’elle soit professionnelle ou personnelle, messagerie, réseaux sociaux et autres applications… Je décide, quand je vais vers l’information, et non l’inverse. Les notifications ont tendance à vous disperser dans vos tâches, vous en devenez facilement dépendant, esclave…

Tout arrive dans ma « bannette de réception » (courriers postaux, demandes de congés, projets, notes prises au téléphone, infos ou tâche via un mail, etc…) et cela tout au long de la journée.

Messagerie : d’une durée de 5 à 20 minutes (peut prendre un temps considérable au retour de congés).

Je commence par relever ma messagerie, je la relève 3 fois par jour (le matin à mon arrivé, à la reprise après déjeuner et une demi-heure avant mon départ en fin de journée).

Je réponds à tout ce qui peut l’être en moins de 5 minutes. Tout ce qui demande plus de 5 mn, car plus de réflexion, ou de recherche de documents, ou implique une autre action…

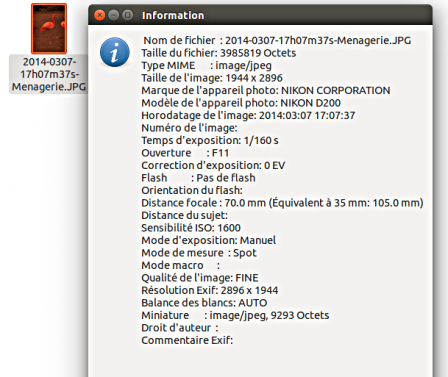

Je note pour chaque message sur une feuille de bloc-note 10X10, le titre du mail, date, l’action qu’elle entraîne, et je mets la feuille dans la bannette de réception.

J’opte pour une messagerie «zéro message» appelé «Inbox zero», c’est le fait d’avoir zéro mails dans votre boite principale, parce que vous aurez tout lu, tout archivé, et répondu à tout ce qui nécessitait une réponse. Après consultation de mes mails et, bien que tous lus, je n’atteins pas l’objectif zéro, il en reste toujours entre 5 et 15 qui reste en attente pour diverses raisons… Mais ce n’est pas si mal vis-à-vis le nombre de messages reçus quotidiennement.

Bannette de réception : je la vide 2 fois par jour le matin et après déjeuner (toujours après la messagerie, sauf en fin de journée… J’en garde pour le lendemain):

Quand on vide la bannette, on ne remet jamais rien dedans… On définit les actions à mener.

Plusieurs options (prend moins de 5mn, non-activable, activable):

– Tout ce qui peut être fait en moins de 5 minutes (certains disent moins de 2 mn), Faites-le immédiatement (croire qu’un appel téléphonique prendra moins de cinq minutes est souvent une erreur, mieux vaut le classer dans les items, voir plus bas).

– Tout ce qui est non-activable

- Jetez (pub, courrier qui ne vous concerne pas, etc.)

- Différez et classez dans un dossier «Un autre jour» (projet qui peut être intéressant, idée à «creuser», proposition qui n’a pas d’intérêt dans l’immédiat, etc.).

- Classez tout ce qui est information (pour projet en cours, infos générales, etc.)

- À lire, personnellement, j’ai ajouté un dossier «A lire», car il m’arrive de recevoir des dossiers volumineux à lire étudier. Soit il doit être rendu, ou compléter, ou attend mon avis, à une date précise, j’en planifie la lecture et les tâches associées. Soit il n’a pas d’urgence et je verrai plus tard si je le planifie ou pas et le classe dans le dossier «A lire».

– C’est activable, définissez les actions pour les répartir (2 possibilités, en plusieurs actions, en une action) :

- Activable en plusieurs actions, planifiez et définissez des actions uniques… Les actions uniques renvoient vers le point 2

- Activable avec des actions uniques

- Déléguez ce qui peut, ou doit l’être, puis classer dans un dossier «En attente» (mon défaut, je ne sais pas bien déléguer).

- Rentrez dans votre agenda, tout ce qui est à date et/ou heure fixe, précise (RDV, dossier à rendre à un moment précis, etc.)

- Classez ce qui reste par item, le but est d’organiser son travail par item (dans la mesure du possible).

- Travailler par item, c’est-à-dire par contexte de tâches, cela simplifie l’organisation et la visibilité de ce qui est fait et reste à faire.

– Un autre jour, En attente, Infos, A lire :

Je m’accorde une plage de temps pour voir la totalité de ces 4 dossiers… Ce qui renvoie à «est-ce que cela correspond à une action?» du schéma vu plus haut.

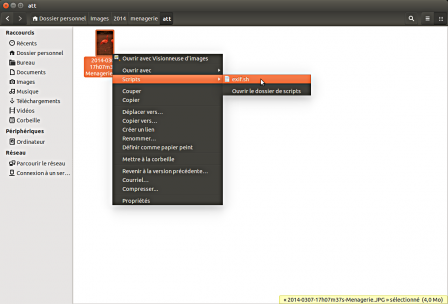

Quels outils que j’utilise pour l’organisation GTD

Mes outils:

- Messagerie. J’utilise Evolution

- Bannette de réception, comme son nom l’indique, il s’agit d’une bannette de bureau.

- «En attente», «Un autre jour», «Infos» «A lire» sont des boîtes à archives et chemises cartonnées.

- Item il s’agit d’une chemise type trieur 12 compartiments à onglet (chaque onglet, un item).

- Agenda et contacts, OwnCloud synchronisé avec mon smartphone.

- Planifier les projets, j’utilise planner, utilise le principe des diagrammes de Gantt

- Bloc note, bloc de feuilles volantes 10 X 10 à mon bureau, en dehors un bloc-note à spirale ou mon smartphone.

G.T.D. entre théorie et réalité:

On le sait tous, il arrivera sur votre bureau le dossier qu’on vous demande de finaliser pour hier, on vous demande d’organiser l’évaluation/entretien dans des délais à la limite du bon sens, on vous colle une réunion ou rendez-vous à l’improviste… Vous devrez improviser, la méthode GTD vous servira juste à retrouver un fil conducteur malgré le retard accumulé et se réorganiser tant bien que mal.

GTD bien qu’efficace, à mon avis, n’est pas un remède miracle contre syndrome d’épuisement professionnel «burn-out» lié, entre autres, à une surcharge de travail.

Lorsque j’ai des tâches urgentes et suis vraiment en retard, je peux décider de ne pas vider la bannette de réception et si je n’attends pas de mails liés à cette tâche urgente, ne pas ouvrir ma messagerie… Je centralise mon attention sur l’urgence.

Le livre « Getting Things Done, the art of stress-free productivity (GTD) » de David Allen existe en Français sous le titre « S’organiser pour réussir«