Mois : mai 2015

Fail2ban – Bloquer les requetes phpmyAdmin w00tw00t et dos avec mod_evasive

Fail2ban ou comment bloquer les requêtes phpmyAdmin w00tw00t et dos avec mod_evasive

Fail2ban ou comment bloquer les requêtes phpmyAdmin w00tw00t et dos avec mod_evasive

Élément essentiel pour sécuriser son serveur, Fail2ban permet d’éviter des intrusions via force-brute. Il se charge d’analyser les logs des services installés et bannit automatiquement et pour une durée déterminée un hôte via iptables en cas d’échecs de connexion après X tentatives.

Installer Fail2ban:

sudo apt-get install fail2ban

Par défaut, Fail2ban propose déjà plusieurs filtres pré-configurés. On retrouve les filtres dans « /etc/fail2ban/filter.d/ ».

Le fichier de configuration où l’on peut spécifier pour chaque filtre le nombre d’essai avant le bannissement et le temps de bannissement, est: /etc/fail2ban/jail.conf

En plus des filtres existants, on peut ajouter des filtres pour se protéger des requêtes excessives sur phpmyadmin ainsi que bloquer les attaques w00tw00t (fruit d’un logiciel de scanning « DFind » utilisé par des kiddies) et DOS et autres, ici, nous verrons les 3 que je viens de citer.

1 – Fail2ban contre les attaques sur phpmyadmin

Créez un nouveau filtre dans « /etc/fail2ban/filter.d »

sudo nano /etc/fail2ban/filter.d/apache-phpmyadmin.conf

et copiez:

[Definition] docroot = /var/www badadmin = PMA|phpmyadmin|myadmin|mysql|mysqladmin|sqladmin|mypma|admin|xampp|mysqldb|mydb|db|pmadb|phpmyadmin1|phpmyadmin2|administrator|d$ failregex = [[]client <HOST>[]] File does not exist: %(docroot)s/(?:%(badadmin)s) ignoreregex =

Et enregistrez.

Dans le fichier /etc/fail2ban/jail.conf ajoutez à la fin:

[apache-phpmyadmin] enabled = true port = http,https filter = apache-phpmyadmin logpath = /var/log/apache*/*error.log maxretry = 3

2 – Fail2ban et protection contre les requêtes w00tw00t

sudo nano /etc/fail2ban/filter.d/apache-w00tw00t.conf

Copiez:

[Definition] failregex = ^<HOST> -.*"GET \/w00tw00t\.at\.ISC\.SANS\.DFind\:\).*".* ignoreregex =

Dans /etc/fail2ban/jail.conf copiez:

[apache-w00tw00t] enabled = true port = 80,443 action = %(action_mwl)s filter = apache-w00tw00t logpath = /var/log/apache*/*error.log maxretry = 1

3 – Fail2ban contre les DOS avec mod_evasive (source Linux magazine, hors-série N°66)

Installation mod_evasive

sudo apt-get install libapache2-mod-evasive

Créer un répertoire pour stocker les informations liées aux attaques et préciser les propriétés du répertoire.

sudo mkdir /var/log/apache2/mod_evasive sudo chown www-data.www-data /var/log/apache2/mod_evasive

Configurer apache

sudo nano /etc/apache2/conf.d/evasive

et collez:

DOSHashTableSize 3097 # pas plus de 5 pages toutes les 2 secondes DOSPageCount 5 DOSPageInterval 2 # Pas plus de 100 requête par seconde (image, CSS…) DOSSiteCount 100 DOSSiteInterval 1 # Bloquer le client pendant 10 secondes DOSBlockingPeriod 10 # Dossier contenantles IP blacklistées DOSLogDir "/var/log/apache2/mod_evasive"

Puis recharger la configuration

sudo service apache2 reload

Créez le filtre

sudo nano /etc/fail2ban/filter.d/apache-modevasive.conf

copiez:

[Definition] failregex = ^\[[^\]]*\]\s+\[error\]\s+\[client <HOST>\] client denied by server configuration:\s ignoreregex =

Dans /etc/fail2ban/jail.conf copiez:

[apache-modevasive] enabled = true filter = apache-modevasive action = iptables-allports[name=apache-modevasive] logpath = /var/log/apache*/*error.log bantime = 60 bantime = 3600 maxretry = 10

FIN.

Si vous avez d’autres suggestions ou améliorations, je suis preneur…

Vie privée – mot de passe – justice

Doit-on donner notre mot de passe?

Doit-on donner notre mot de passe?

Pour préserver votre vie intime (vie privée) et par mesure de sécurité (en cas de vol de votre ordinateur et évité une usurpation d’identité ou autres) peut-être utilisez-vous un disque dur chiffré, un conteneur « TrueType » « VeraCrypt », des fichiers chiffrés sous « GnuPG », etc.

A ceux qui disent… (je l’ai trop souvent entendu):

- « Pourquoi tout ça? Je n’ai rien à cacher!« . Donnez votre disque dur à quelqu’un de mal intentionné, il vous démontrera l’inverse!

- « Je n’ai rien à cacher, donc rien à me reprocher! » Or l’un n’a rien à voir avec l’autre. Vous ne souhaitez pas divulguer, les photos de famille en maillot de bain sur la plage, le premier bain de votre enfant, des copies de vos courriers avec votre dulcinée, des papiers bancaires, etc. sans avoir pour autant quoi que se soit à vous reprocher!

Et si c’est la police qui vous demande de donner votre mot de passe, qu’en est-il?

« Je ne suis ni juriste ni avocat, donc pas compétant pour vous conseiller. Je donne juste des pistes, mais aussi pose une interrogation. »

Le code pénal dit que vous devez le donner : Article 434-15-2

Est puni de trois ans d’emprisonnement et de 45 000 euros d’amende le fait, pour quiconque ayant connaissance de la convention secrète de déchiffrement d’un moyen de cryptologie susceptible d’avoir été utilisé pour préparer, faciliter ou commettre un crime ou un délit, de refuser de remettre ladite convention aux autorités judiciaires ou de la mettre en oeuvre, sur les réquisitions de ces autorités délivrées en application des titres II et III du livre Ier du code de procédure pénale.

Si le refus est opposé alors que la remise ou la mise en oeuvre de la convention aurait permis d’éviter la commission d’un crime ou d’un délit ou d’en limiter les effets, la peine est portée à cinq ans d’emprisonnement et à 75 000 euros d’amende

Droit au silence :

En lisant un article sur le site Rue89 je découvre que La Cour européenne des droits de l’homme reconnaît à toute personne le droit de ne pas participer à sa propre incrimination.

Le code pénal pose tout de même un problème…

Par exemple, j’ai un disque dur qui me sert qu’à faire des tests de tous genres, un billet sur mon blog sur comment récupérer des fichiers involontairement effacés (finalement, j’avais un souci de docking j’ai fait ce billet en utilisant une carte SD « Récupérer des images effacées sur carte SD« ), tester des distributions…. Il y a quelques mois, j’envisageais de faire un billet sur crypsetup en testant différents cyphers (j’ai abandonné l’idée du billet après en avoir lu d’autres très bien faits) ceci dit, mon disque dur reste dans l’état, chiffré, jusqu’au jour où j’en aurai un autre usage… Si on me demandait le mot de passe aujourd’hui, je serais bien embêté, je ne me souviens ni du dernier cypher utilisé ni du mot de passe… Et d’ailleurs, je m’en fiche complètement. Mais comment prouver sa bonne foi ?

https sur serveur unbuntu facile

Comment créer un accès https sur un serveur ubuntu 12.04.

Comment créer un accès https sur un serveur ubuntu 12.04.

Il s’agit d’un serveur LAMP (Linux, apache, Mysql, Php) ou autres…

Rapide, simple et efficace.

On active le module ssl, si ce n’est pas fait.

sudo a2enmod ssl

On redémarre apache:

sudo /etc/init.d/apache2 restart

ou

sudo service apache2 restart

Nous avons besoin de créer un nouveau répertoire dans lequel nous allons stocker la clé serveur et le certificat.

Créons un répertoire « ssl » sous /etc/

Puis un répertoire du nom de domaine, ex. « mon_serveur.fr » sous /etc/ssl/

sudo mkdir /etc/ssl sudo mkdir /etc/ssl/mon_serveur.fr

Créez un certificat auto-signé « SSL »

Lorsque qu’on crée un nouveau certificat, nous pouvons spécifier combien de temps le certificat reste valide en mettant par exemple 365… Le certificat expire après un an… Ce qui semble logique 😉

sudo openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout /etc/ssl/mon_serveur.fr/mon_serveur.key -out /etc/ssl/mon_serveur.fr/mon_serveur.crt

Avec cette commande, nous allons à la fois créer un certificat SSL auto-signé ainsi que la clé sous le nouveau répertoire (/etc/ssl/mon_serveur.fr/).

Cette commande vous demandera un certain nombre de renseignements à remplir…

La ligne la plus importante est « Common Name (e.g. server FQDN or YOUR name) []: ». Entrez votre nom de domaine officiel ici ou, si vous n’en avez pas encore, l’adresse IP de votre site.

Country Name (2 letter code) [AU]:FR State or Province Name (full name) [Some-State]:IdF Locality Name (eg, city) []:Paris Organization Name (eg, company) [Internet Widgits Pty Ltd]:mon_serveur Organizational Unit Name (eg, section) []:mon_serveur Common Name (e.g. server FQDN or YOUR name) []:mon_serveur.fr Email Address []:votre_adresse@fai.fr

Maintenant, nous avons tous les éléments nécessaires pour terminer la prochaine étape est de mettre en place le serveur virtuel pour afficher le nouveau certificat.

Ouvrez le fichier de configuration de SSL:

sudo nano /etc/apache2/sites-available/default-ssl

Sur « ServerAdmin » mettez cotre mail

En dessous, rajouter la ligne:

« ServerName votre-serveur.fr:443«

comme exemple ci-dessous

ServerAdmin votre_adresse@fai.fr ServerName mon_serveur.fr:443

Rechercher les lignes ci-dessous et adaptez-les à votre configuration, dans notre exemple:

SSLEngine on SSLCertificateFile /etc/ssl/mon_serveur.fr/mon_serveur.crt SSLCertificateKeyFile /etc/ssl/mon_serveur.fr/mon_serveur.key

Sauvez et quittez.

Activez le nouveau site virtuel « Virtual host«

sudo a2ensite default-ssl

Redémarrez le serveur:

sudo /etc/init.d/apache2 restart

ou

sudo service apache2 restart

Dans votre navigateur, tapez « https://votre-adresse » et vous serez en mesure de voir le nouveau certificat.

En cas de problème, on peut tester avec la commande suivante

curl -kv https://votreserveur.fr

Suivre son serveur avec Logwatch

Installer et configurer Logwatch

Installer et configurer Logwatch

Pourquoi plutôt logwatch qu’une autre application de surveillance?

Je trouve logwatch très explicite, facile à configurer, simple et agréable à lire, il livre les logs bien structurés sous forme de chapitres, bref, pas besoin d’être un pro de la sécurité pour déchiffrer les logs… Qu’on peut recevoir par mail.

Logwatch sur ubuntu 14.04 server

Première chose à faire, vérifier que votre serveur peut vous envoyer un mail.

$ echo Contenu du message | mail -s "Sujet du mail" votremail@fai.fr

Supposons que vous avez bien reçu le mail… Tout va bien, on continue.

$ sudo apt-get install logwatch

Avant de configurer, faire une copie du fichier « logwatch.conf » dans /etc/logwatch/conf/

$ sudo cp /usr/share/logwatch/default.conf/logwatch.conf /etc/logwatch/conf/

Ensuite, ouvrez le fichier de configuration avec VIm, pour faire pro, ou comme moi avec « nano«

$ sudo nano /etc/logwatch/conf/logwatch.conf

garder en mémoire la ligne 30 et modifier les lignes 35 (mettre « mail »), 44 (votre mail) et 77 (précision des informations traitées) comme suit :

29 # You can override the default temp directory (/tmp) here 30 TmpDir = /var/cache/logwatch 35 Output = "mail" 44 MailTo = votremail@fai.fr 77 Detail = 10

Vérifier que le dossier logwatch existe dans /var/ (vu ligne 30) sinon le créer.

$ sudo cd /var/cache/ $ ls $ sudo mkdir logwatch

Faire un test avec la commande :

$ sudo logwatch –range=Today

Normalement, c’est fini et doit bien fonctionner !

N’hésitez pas à commenter pour apporter des précisions ou pour vos remarques.

News – mes liens – semaine 19

J’ai décidé de créer une catégorie hebdomadaire « News – mes liens« . Dans mon ancien blog, j’avais essayé de tenir une rubrique hebdomadaire que je n’avais pas réussi à la maintenir… Je vais essayer de faire mieux ici, à suivre…

J’ai décidé de créer une catégorie hebdomadaire « News – mes liens« . Dans mon ancien blog, j’avais essayé de tenir une rubrique hebdomadaire que je n’avais pas réussi à la maintenir… Je vais essayer de faire mieux ici, à suivre…

Cette semaine tourne court, car spéciale, puisque je redémarre ce blog et que je passe beaucoup de temps à récrire mes anciens billets, et passe donc moins de temps sur le web.

Les liens

L’actualité de cette semaine tourne beaucoup autour de la loi « projet de loi relatif au renseignement« , en effet, qui aurait pu croire qu’ici, au pays qui se dit « le pays des droits de l’homme » une telle loi puisse être votée?

– Sous surveillance

– L’Assemblée nationale vote la surveillance de masse des citoyens français!

– Opération (R)enseignement

– Renseignement : la France post- « Charlie » comparée aux Etats-Unis après le 11 Septembre

– Loi Renseignement : « Les agents ont un blanc-seing pour s’introduire dans nos vies »

Ceux qui ont voté pour, contre et ceux qui sont allés pisser, se sont abstenus.

– Scrutin de l’assemblée Nationale

J’avais déjà donné mon avis sur les DRM sur mon ancien blog, cet excellent article et la vidéo qui l’accompagne mérite l’intérêt de chacun.

– Un livre électronique verrouillé par un DRM ne peut être comparé à un livre imprimé (vidéo)

Scandale ! Un blogueur condamné pour avoir parlé des failles des faiblesses des sécurités WIFI, partager un script Python pour retrouver le plain text d’un hash MD et montrer l’usage de Teensy…

Quand j’aurai fini de récrire mes anciens articles… Serais-je condamnable, sans compter sur ceux à venir ?…

– krachin un blogueur condamne pour avoir traite de securite informatique

– Son blog qu’il a dû fermer… et ses explications.

Supprimer les métadonnées EXIF avec exiv2

Métadonnées EXIF, utilité et méfiance.

Métadonnées EXIF, utilité et méfiance.

Si les métadonnées exif, et leur enrichissement peuvent être d’une grande utilité, sachez aussi vous en méfier.

En effet, pour des raisons professionnelles ou pour la gestion de photos à titre personnel, les données EXIF ont toutes leurs raisons d’être et sont une véritable richesse.

Par contre, si vous publier vos photos sur un quelconque site internet, dans la majeure partie des cas, pour des raisons de préserver votre vie privée, les métadonnées EXIF n’ont pas d’intérêt.

Pour les supprimer avec exiv2, rien de plus simple.

$ exiv2 -d a photo.jpg

En suivant les liens plus bas, vous saurez comment intégrer cette commande dans une boucle pour procéder par lot.

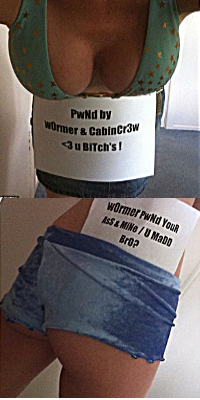

Pour l’anecdote avec un peu d’humour (c’était en 2012) :

Le pirate w0rmer & CabinCr3w (pour ne pas dire l’utilisateur de Scripts kiddies) a publié sur Twitter depuis son smartphone, deux photos, l’une du décolleté de sa petite amie, l’autre de son fessier moulé dans un short… Les métadonnées de ses images ont permis au FBI de le confondre…

Les médias parlent de hacker… Ha les cons! Il n’ont encore rien compris, hacker n’est pas synonyme de pirate, au contraire, et hacker ne s’applique pas seulement à l’informatique mais dans le bricolage créatif visant à améliorer le fonctionnement d’un système… Quelqu’un qui fait du tunning, est aussi un hacker! Les hackers existent depuis longtemps, bien avant les ordinateurs. Le terme de Hacker a perdu son prestige depuis le Crackdown de 1990, lorsque le système téléphonique US a globalement disjoncté, du fait d’une erreur de programmation des opérateurs, qui accusèrent pourtant le monde des BBS.

Pour en savoir plus sur les métadonnées EXIF :

– Métadonnées EXIF d’une photo

– Renommer les photos par lot en utilisant les métadonnées EXIF

– Modifier les métadonnées EXIF de ses photos

– Modifier la date de vos photos

– Ajouter les coordonnées GPS dans EXIF avec exiv2

Vous pouvez aussi changer le nom de fichier de vos photos sans utiliser les métadonnées EXIF

– Renommer les photos sans utiliser les métadonnées Exif

Récupérer des images ou fichiers effacés avec PhotoRec

Récupérer des images ou fichiers effacés avec PhotoRec

Récupérer des images ou fichiers effacés avec PhotoRec

Je refais mon article que j’avais déjà publié le 23 octobre 2010 sur mon autre blog.

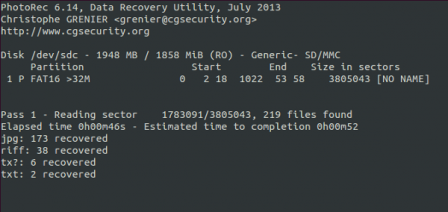

Pour ce billet, j’ai refait l’expérience en mettant une carte SD d’un de nos appareils photos.

Toujours aussi MAGIQUE! car j’ai récupéré 334 éléments dont une grande majorité de photos et vidéos dont certaines remontent à 2012.

Mettre sa carte SD sur le lecteur multi carte de son PC, ou brancher son appareil photo muni de sa carte.

Pour la récupération, nous allons utiliser PhotoRec, s’il n’est pas installé, vous le trouverez dans pakage « testdisk » qui doit être installé.

sudo apt-get install testdisk

Sur un terminal regardons où est monté la carte SD avec la commande « mount ».

La ligne qui m’intéresse, entre autres, est la suivante:

/dev/sdc1 on /media/sima78/disk type vfat (rw,nosuid,nodev,uid=1000,gid=1000,shortname=mixed,dmask=0077,utf8=1,showexec,flush,uhelper=udisks2)

Ma carte « /dev/sdc1 » est monté sur « /media/sima78/disk » son type de fichier est « fat »

On crée un répertoire où seront misent les photos récupérées.

cd Bureau/ mkdir recup

Puis on lance l’application « photorec » avec les droits administrateur, le résultat doit être quelque chose de ressemblant à:

$ sudo photorec PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org PhotoRec is free software, and comes with ABSOLUTELY NO WARRANTY. Select a media (use Arrow keys, then press Enter): >Disk /dev/sda - 160 GB / 149 GiB (RO) - ST3160815AS Disk /dev/sdb - 1000 GB / 931 GiB (RO) - ST1000DM003-1CH162 Disk /dev/sdc - 1948 MB / 1858 MiB (RO) - Generic- SD/MMC Disk /dev/mapper/mvg-donnees - 751 GB / 700 GiB (RO) - ST1000DM003-1CH162 Disk /dev/mapper/mvg-save - 248 GB / 231 GiB (RO) - ST1000DM003-1CH162 Disk /dev/mapper/ubuntu--vg-root - 155 GB / 145 GiB (RO) - ST3160815AS Disk /dev/mapper/ubuntu--vg-swap_1 - 4026 MB / 3840 MiB (RO) - ST3160815AS Disk /dev/dm-0 - 751 GB / 700 GiB (RO) - ST1000DM003-1CH162 Disk /dev/dm-1 - 248 GB / 231 GiB (RO) - ST1000DM003-1CH162 Disk /dev/dm-2 - 155 GB / 145 GiB (RO) - ST3160815AS >[Previous] [ Next ] [Proceed ] [ Quit ] Note: Disk capacity must be correctly detected for a successful recovery. If a disk listed above has incorrect size, check HD jumper settings, BIOS detection, and install the latest OS patches and disk drivers.

Je choisis donc:

Disk /dev/sdc – 1948 MB / 1858 MiB (RO) – Generic- SD/MMC

Qui correspond à ma carte sd et valide [Proceed ]

A la fenêtre suivante il suffit de faire [ Search ]

PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org Disk /dev/sdc - 1948 MB / 1858 MiB (RO) - Generic- SD/MMC Partition Start End Size in sectors No partition 0 0 1 1022 53 58 3805184 [Whole disk] > 1 P FAT16 >32M 0 2 18 1022 53 58 3805043 [NO NAME] >[ Search ] [Options ] [File Opt] [ Quit ] Start file recovery

Si avant la fenêtre ci-dessus vous tombez sur une fenêtre ressemblant à celle ci-dessous,

PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org Disk /dev/sde - 1030 MB / 982 MiB (RO) - Generic 2.0 Reader-SD Please select the partition table type, press Enter when done. [Intel ] Intel/PC partition [EFI GPT] EFI GPT partition map (Mac i386, some x86_64...) [Mac ] Apple partition map [None ] Non partitioned media [Sun ] Sun Solaris partition [XBox ] XBox partition [Return ] Return to disk selection sima@stepstep:~/Bureau Note: Do NOT select 'None' for media with only a single partition. It's very rare for a drive to be 'Non-partitioned'. Il suffit de choisir [Intel ]

A la fenêtre suivante:

PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org 1 P FAT16 >32M 0 2 18 1022 53 58 3805043 [NO NAME]

Faire Entrée puis à:

To recover lost files, PhotoRec need to know the filesystem type where the file were stored: [ ext2/ext3 ] ext2/ext3/ext4 filesystem >[ Other ] FAT/NTFS/HFS+/ReiserFS/...

Choisir [ Other ] et à la suivante:

PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org 1 P FAT16 >32M 0 2 18 1022 53 58 3805043 [NO NAME] Please choose if all space need to be analysed: >[ Free ] Scan for files from FAT16 unallocated space only [ Whole ] Extract files from whole partition

Choisir [ Free ]

Dans celle ci-dessous, il suffit de choisir le dossier où seront stockées les photos ou fichiers récupérés.

Au début du billet nous avons proposé Bureau/recup/

Il suffi de le sélectionner.

PhotoRec 6.14, Data Recovery Utility, July 2013 Please select a destination to save the recovered files. Do not choose to write the files to the same partition they were stored on. Keys: Arrow keys to select another directory C when the destination is correct Q to quit Directory /home/sima78 >drwx------ 1000 1000 20480 8-May-2015 17:23 . drwxr-xr-x 0 0 4096 24-Oct-2014 18:11 .. drwxr-xr-x 1000 1000 4096 8-May-2015 15:46 Bureau drwxr-xr-x 1000 1000 12288 26-Apr-2015 08:22 Documents drwxr-xr-x 1000 1000 12288 20-Dec-2014 09:19 Images drwxr-xr-x 1000 1000 4096 24-Oct-2014 17:27 Modèles drwxr-xr-x 1000 1000 4096 2-Dec-2014 21:35 Musique drwxr-xr-x 1000 1000 4096 23-Nov-2014 08:14 Public drwxr-xr-x 1000 1000 40960 8-May-2015 14:48 Téléchargements drwxr-xr-x 1000 1000 4096 12-Jan-2015 18:14 Vidéos

PhotoRec 6.14, Data Recovery Utility, July 2013 Please select a destination to save the recovered files. Do not choose to write the files to the same partition they were stored on. Keys: Arrow keys to select another directory C when the destination is correct Q to quit Directory /home/sima78/Bureau >drwxr-xr-x 1000 1000 4096 8-May-2015 15:46 . drwx------ 1000 1000 20480 8-May-2015 17:23 .. drwxrwxr-x 1000 1000 4096 22-Feb-2015 19:36 Nouveau dossier drwxrwxr-x 1000 1000 12288 23-Apr-2015 20:57 phatch drwxrwxr-x 1000 1000 4096 8-May-2015 16:44 recup

PhotoRec 6.14, Data Recovery Utility, July 2013 Please select a destination to save the recovered files. Do not choose to write the files to the same partition they were stored on. Keys: Arrow keys to select another directory C when the destination is correct Q to quit Directory /home/sima78/Bureau/recup >drwxrwxr-x 1000 1000 4096 8-May-2015 16:44 . drwxr-xr-x 1000 1000 4096 8-May-2015 15:46 .. Quand on est enfin dans le répartoire choisi on valide en tapant C

Sur l’image ci-dessous on voit qu’au bout de seulement quelques secondes on à récupéré:

173 jpg

38 riff

6 tx?

2txt

Résultat final:

PhotoRec 6.14, Data Recovery Utility, July 2013 Christophe GRENIER <grenier[at]cgsecurity[point]org> http://www.cgsecurity.org Disk /dev/sdc - 1948 MB / 1858 MiB (RO) - Generic- SD/MMC Partition Start End Size in sectors 1 P FAT16 >32M 0 2 18 1022 53 58 3805043 [NO NAME] 334 files saved in /home/sima78/Bureau/recup/recup_dir directory. Recovery completed. You are welcome to donate to support further development and encouragement http://www.cgsecurity.org/wiki/Donation [ Quit ]

Sources :

PhotoRec

Leur faire un don! Un don pour soutenir le développement et l’encouragement sera le bienvenu !

Modifier la date de vos photos

Modifier la date de vos photos sous linux en ligne de commande.

Modifier la date de vos photos sous linux en ligne de commande.

Votre appareil est resté longtemps sans ses piles, vous en avez mis des neuves, et pris des photo sans remettre votre appareil à la bonne date et heure…

Vous allez donc devoir…

Modifier la date sur le fichier EXIF de vos photos.

Mettez vos clichés à modifier dans un répertoire.

Voyez la suite….

Ouvrez un shell et vérifiez le contenu du répertoire avec la commande « ls ».

$ ls DSCN3449.JPG DSCN3450.JPG DSCN3451.JPG DSCN3452.JPG DSCN3453.JPG DSCN3454.JPG DSCN3455.JPG DSCN3456.JPG

Vérifiez la date d’une des images du répertoire avec « exiv2 image.jpg »

$ exiv2 DSCN3449.JPG

Nom du fichier : DSCN3449.JPG Taille du fichier : 1230426 Octets Type MIME : image/jpeg Taille de l'image : 2304 x 3072 Marque de l'appareil : NIKON Modèle de l'appareil : COOLPIX L12 Horodatage de l'image : 2010:05:02 05:32:43 Numéro de l'image : Temps d'exposition : 1/469 s Ouverture : F2.8

La date affiche 02/05/2010 à 05:32:43 alors que l’image a été prise (supposons) le 01/05/2012 à entre 14h et 15h.

Nous allons modifier la ligne « Horodatage de l’image: 2010:05:02 05:32:43 » en ligne de commande.

Plusieurs champs peuvent intervenir pour l’affichage de l’heure, on peut vérifier avec la ligne suivante:

exiv2 -p v DSCN3449.JPG | grep DateTime

$ exiv2 -p v DSCN3449.JPG | grep DateTime 0x0132 Image DateTime Ascii 20 2010:05:02 05:32:43 0x9003 Photo DateTimeOriginal Ascii 20 2010:05:02 05:32:43 0x9004 Photo DateTimeDigitized Ascii 20 2010:05:02 05:32:43

Il y a donc trois champs à modifier.

On peut déjà modifier la première photo en trois ligne avec la commande « exiv2 » et l’option « -Mset »

$ exiv2 -M"set Exif.Image.DateTime 2012:05:01 14:32:43" DSCN3449.JPG $ exiv2 -M"set Exif.Photo.DateTimeOriginal 2012:05:01 14:32:43" DSCN3449.JPG $ exiv2 -M"set Exif.Photo.DateTimeDigitized 2012:05:01 14:32:43" DSCN3449.JPG

Oui, mais si vous avez plusieurs photos cela risque de devenir très vite fastidieux, l’idéal est de trouver la bonne boucle à faire.

Déplacez l’image que vous venez de modifier pour éviter que les changements lui soient appliqués.

Faire une modification de date dans une boucle, c’est risquer de se retrouver avec tous les clichés à la même date, à la seconde près. A moins de faire un script assez complexe.

Nous allons nous simplifier la tâche en ajustant l’heure. L’option « ad » de la commande « exiv2 » permet l’ajustement de cette donnée en ajoutant ou retirant des tranches de temps. En fait, il faudra préciser le nombre d’années, mois, jours et heures de décalage.

Dans un premier temps nous allons chercher l’intervalle entre la date du cliché et celui de la prise de vue, soit (01/05/2012 14:32 – 02/05/2010 05:32).

Vous pouvez utiliser un tableur ou un calculateur en ligne.

Résultat: 1 year, 11 months, 29 days, 9 hours

Une fois le décalage évalué, on va l’appliquer avec « exiv2 », donc ajouter 1 ans, 11 mois, 29 jours, 9 heures et 00 minutes, il suffit d’exécuter:

« exiv2 -a 9:00 -Y 1 -O 11 -D 29 ad image.jpg »

Mais nous allons l’introduire dans une boucle « For Do Done«

$ for i in *; do exiv2 -a 9:00 -Y 1 -O 11 -D 29 ad $i;done

Vérifions sur une des images:

$ exiv2 -p v DSCN3452.JPG | grep DateTime 0x0132 Image DateTime Ascii 20 2012:05:01 14:36:22 0x9003 Photo DateTimeOriginal Ascii 20 2012:05:01 14:36:22 0x9004 Photo DateTimeDigitized Ascii 20 2012:05:01 14:36:22

Réussi !

Maintenant vous pouvez renommer vos photos en utilisant la date et heure du fichier exif.

Kclean ou comment supprimer les anciens noyaux

Comme tous les articles jusqu’à cette date, c’est encore du réchauffé, mais vous remarquerez à la version des noyaux que j’ai refait le test pour ce billet…

Comme tous les articles jusqu’à cette date, c’est encore du réchauffé, mais vous remarquerez à la version des noyaux que j’ai refait le test pour ce billet…

Lors des successives mises à jour, les nouveaux noyaux viennent s’installer et s’ajouter aux anciens. J’utilise au boulot une version Ubuntu LTS, le nombre de noyaux depuis avril 2010 commence sérieusement à prendre de la place.

Hoper m’a parlé de son script permettant d’éliminer proprement les anciens noyaux en toute simplicité, j’ai donc décidé de vous faire découvrir.

J’ai fait le choix de la faire en ligne de commande, mais on a la possibilité de le lancer en mode graphique.

Voyons la place que prend la totalité de mes noyaux:

$ sudo du -h /boot [sudo] password for sima78: /boot/grub/locale 4,4M /boot/grub171M /boot

Donc 171 Méga pour le répertoire /boot\r\n

Les options de la commande Kclean:

$ sudo ./kcleaner.sh -k [sudo] password for sima78: Noyau actuellement en cours d'utilisation : 3.13.0-51 Par defaut, seul ce noyau est conserve. Ce script va tenter de trouver la version precedente du noyau pour la conserver. Verifiez les informations fournies avant de valider la suppression. La version precedemment installee (a conserver) est la version : 3.13.0-49 Les paquets suivants vont etre supprimes : linux-image-3.13.0-46-generic linux-image-3.13.0-48-generic linux-image-extra-3.13.0-46-generic linux-image-extra-3.13.0-48-generic linux-headers-3.13.0-46 linux-headers-3.13.0-46-generic linux-headers-3.13.0-48 linux-headers-3.13.0-48-generic Cela devrait liberer environ 516 MiB d'espace disque Voulez vous indiquer manuellement des paquets à conserver ? [o/N] :n Voulez vous supprimer l'ensemble des paquets indiques ? [o/N] :o Suppression en cours : (...) ---> là vous allez voir un tas ligne défiler, le travail va se lister jusqu'à arriver à: -------------- Suppression effectuee --------------- $

$ sudo du -h /boot 48K /boot/grub/locale 4,4M /boot/grub 33M /boot

171M – 33M = 138 méga supprimés et très proprement, car je suis en dualboot avec une version X -1 de ubuntu LTS et le script n’a pas touché aux lignes de lancement de la version X -1 dans le fichier Grub, mais a bien supprimé les autres.

En savoir plus et se procurer kclean.