- soit comme un traditionnel site web avec un script cgi.bin accessible via www.nom_du_serveur.fr/votre_cgi.bin/

- soit en service, il est dans ce cas accessible via www.nom_du_serveur.fr:2317/

Vous pouvez démarrer en partant d’un fichier gedcom ou en partant de zéro.

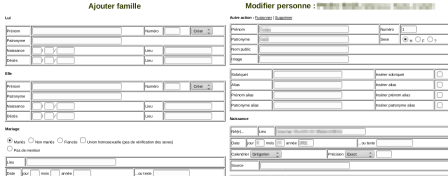

La création de famille, l’enrichissement de l’arbre se fait simplement en remplissant des champs comme sur l »exemple de saisie ci-dessous :

Les points forts de GeneWeb sont les suivants Interface Web

Les points forts de GeneWeb sont les suivants Interface Web

- Affichage dynamique

- Calculs de parenté et de consanguinité

- Polyglotte

- Correction d’orthographe

- Titres de noblesse

- Mise à jour et protection des informations

- Personnalisation (couleur de fond, etc)

- Importation et exportation de fichiers GEDCOM

- Autres : Historique des mises à jour, Dictionnaire des lieux, Chronique familiale, Forum de la base de données, Statistiques, Anniversaires, Calendriers

Pour certaines tâches spécifiques, si vous avez directement la main sur votre serveur, qu’il est muni d’une interface graphique, d’un écran et un clavier, vous y accéderez par le port 2316 www.localhost:2316/

Si votre serveur est hébergé ou comme moi, n’a pas de clavier, ni écran, ni interface graphique… se sera la ligne de commande.

Amélioration, maintenance.

Le fichier avec l’extension « .gwf » contient la configuration pour une base de données. Si votre arbre s’appelle trucmuche son fichier de configuration sera « trucmuche.gwf ».

Exemple pour trucmuche.gwf

# File generated by "setup" default_lang= max_anc_level=10 max_desc_level=14 max_anc_tree=12 max_desc_tree=12 history=yes images_path=//var/www/geneweb/trucmuche/gw/images/trucmuche/ hide_advanced_request=yes friend_passwd=NUP[/b0R65,ID2 wizard_passwd=9k?rW_-C/&FyCA wizard_just_friend=no hide_private_names=yes can_send_image=yes renamed=

Vous y trouvez entre autres le chemin du dossier dans lequel vous souhaitez que vos images soient chargées ainsi que les mots de passe Ami (mode lecture) et Magicien (administrateur)

Spécifier des utilisateurs Amis et Magiciens

Créez 2 fichiers texte avec votre éditeur préféré, le nom et l’extension n’ont pas d’importance, du moins sous linux car je suppose que sous windows l’extension doit avoir son importance, à confimer…

Prenons pour exemple « amitrucmuche.auth » et « magitrucmuche.auth »

Dans le premier, vous mettez « les_noms_amis:mot_de_passe » et sauvegardez dans le même dossier ou se trouve trucmuche.gwf, dans le second, vous faites la même chose avec « les_noms_admin:mot_de_passe ».

Exemple :

pierre:u]<AYj$c*=>''4

paul:$D%E-=B{5m$z,v

jacques:DLX2F_qZx7=Ei#

Puis modifiez dans votre fichier « trucmuche.gwf » les lignes suivantes

#friend_passwd= #wizard_passwd= friend_passwd_file= amitrucmuche.auth wizard_passwd_file=magitrucmuche.auth

Nettoyer la base de données

De temps à autres, et à force d’enrichir, modifier, supprimer… la base de données nécessite d’un nettoyage.

– Nettoyage light, on utilise la commande consang, et c’est tout!

consang trucmuche

– Nettoyage, plus blanc que blanc avec les commandes gwu et gwc, c’est un peu plus long…

gwu trucmuche > trucmuche.gw gwc trucmuche.gw -o machintruc

Vérifier que « machintruc » est correct et s’il l’est, vous pouvez supprimer trucmuche.gwf, trucmuche.gwo (qui vient d’être créé) et trucmuche.gw (sauf si vous souhaitez le garder comme sauvegarde)

rm -Rf trucmuche.gwf trucmuche.gwo trucmuche.gw

Puis renommer machintruc

mv machintruc.gwb trucmumuche.gwb

Sauvegarder

gwu trucmumuche > trucmumuche.gw

Restaurer

gwc trucmumuche.gw -o trucmumuche

Importer un GEDCOM

ged2gwb trucmuche.ged -o trucmuche

Exporter ver un GEDCOM

gwb2ged trucmuche [options]

Le man pour les options (avec ma modeste traduction)

man gwb2ged -help aide de ligne de commande -o <ged> Nom du fichier de sortie (par défaut: a.ged) -charset [ASCII | ANSEL]: Set charset. Par défaut est ASCII. Attention: la valeur ANSEL fonctionne correctement que sur iso-8859-1 bases de données codées. -o <ged> Nom du fichier de sortie (par défaut: a.ged) -mem économiser de l'espace mémoire, mais plus lent -a <1st_name> [num] <nom> sélectionnez les ancêtres de -d <1st_name> [num] <nom> sélectionnez les descendants de -aws <1st_name> [num] <nom> sélectionnez les ancêtres de... avec les frères et sœurs -s <nom> sélectionnez ce patronyme (option utilisable plusieurs fois) -nsp pas les parents ni conjoints (pour les options -s et -d) -nn aucune note (base de données) -c <num> Quand une personne est né il ya moins de <num> années, elle n'est pas exportée sauf si elle est publique. Tous les conjoints et descendants sont également censurés.

Voilà de quoi bien avancer en généalogie avec Geneweb.

Fail2ban ou comment bloquer les requêtes phpmyAdmin w00tw00t et dos avec mod_evasive

Fail2ban ou comment bloquer les requêtes phpmyAdmin w00tw00t et dos avec mod_evasive