En effet, en milieu professionnel, pendant que certains font la pause clope, ou café, ou papotage avec les collègues, d’autres profitent de cette plage de détente pour aller sur les réseaux sociaux, forums, cloud, commander sur leur drive commercial, et autres achats, faire des courriers personnels, jouer…

Une situation normale, mais qui nécessite un minimum d’hygiène numérique.

Les règles simples d’hygiène numérique

– Sur votre ordinateur de travail, ce qui est personnel doit être contenu dans un dossier nommé « Privé ». S’en tenir qu’à ça, c’est avoir une confiance aveugle.

– Le mot de passe : il faut avoir un mot passe par application, donc le mot de passe de votre pc de travail devrait être unique. Ce n’est pas le cas, vous utiliser ce même mot passe pour d’autres applications (c’est pas bien), si votre disque dur (D.D.) n’est pas chiffré, vous n’êtes pas obligé de le donner. Un passage de votre ordinateur par le service informatique permettrait de récupérer les données facilement (dont votre dossier privé 🙁 ). Votre D.D. est chiffré, prenez le temps de vous déplacer et accédez à votre ordinateur devant votre employeur ou chef, et effacez votre dossier privé. Il en va de même pour vos mails privés.

Pour information: Cas des mails et dossiers personnels d’un salarié dans le système d’information mis à sa disposition par son employeur

– Les favoris de votre navigateur

En dehors du fait qu’ils attestent vos habitudes de navigation, si les sites nécessitent un login et mot de passe, ne jamais les enregistrer sur votre navigateur. Si c’est le cas, rendez-vous sur les sites en questions et modifiez les mots de passe, s’ils sont utilisés pour d’autres applications, faites de même sur les autres applications.

Quelques solutions

En plus des précautions ci-dessus, pour vos mots de passe utilisez un coffre-fort de mot passe. J’utilise Keepass, il existe sans doute d’autres utilitaires libres… Personnellement, j’ai deux bases de données Keepass, l’une pro l’autre perso.

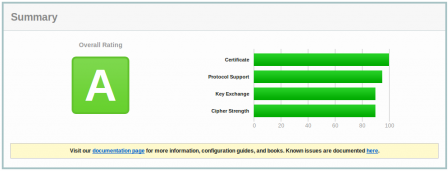

Pour la navigation, je n’enregistre pas de favori personnel, donc ni login et ni mot de passe. On peut aller plus loin, si cela vous est possible, en installant Tor pour surfer sur le web ou surfer via un VPN, certains FAI en proposent.

Pour votre dossier privé, il existe la possibilité de créer un conteneur chiffré avec VeraCrypt.

Sur internet, vous trouverez de nombreux tutoriels sur Keepass et VeraCrypt.

Conclusion

Faites comme si demain vous ne pourrez pas vous rendre à votre bureau et que votre service doit accéder à vos dossiers professionnels, donc peut-être aussi à votre dossier privé, votre navigateur, etc.

Quelques pistes:

http://www.cil.cnrs.fr/CIL/spip.php?article1646

http://www.mcmillan.ca/Protection-des-donnees-personnelles-en-milieu-de-travail

http://www.cil.cnrs.fr/CIL/spip.php?article1471