Aux antipodes des logiciels dits « propriétaires », les « libristes » défendent des ressources informatiques développées collectivement et utilisables par tous.

Aux antipodes des logiciels dits « propriétaires », les « libristes » défendent des ressources informatiques développées collectivement et utilisables par tous.

Continuez la lecture : Internet, le royaume où les biens communs prospèrent

Aux antipodes des logiciels dits « propriétaires », les « libristes » défendent des ressources informatiques développées collectivement et utilisables par tous.

Aux antipodes des logiciels dits « propriétaires », les « libristes » défendent des ressources informatiques développées collectivement et utilisables par tous.

Continuez la lecture : Internet, le royaume où les biens communs prospèrent

Partant d’un article publié sur le site Silicon :

Partant d’un article publié sur le site Silicon :

ODF face à OpenXML : l’Elysée se saisit du dossier

par Reynald Fléchaux, 2 juillet 2015, 8:31

ODF comme seul format bureautique dans l’administration ? Défendue par la DSI de l’Etat, cette position suscite l’ire de Microsoft et de l’Afdel. L’Elysée met son nez dans ce dossier masquant les luttes d’influence entre le premier éditeur mondial et l’Open Source au sein de l’administration.

Lire la suite de l’article !

Mon avis :

Utilisation d’ODF dans l’administration, est-ce possible ?

Sincèrement, lorsque je constate toutes les décisions prisent ces dernières années (ADOPI, DRM, loi sur renseignement, etc.), je ne suis pas optimiste ! Certains mettent en doute les compétences des conseillers informatiques face aux décisions prises contraires au bon sens. Personnellement, je ne mets pas en doute les compétences, mais la capacité des décisionnaires à faire les bons choix face aux lobbyings, face à l’envi de tout contrôler et tout surveiller, face à la paranoïa…

Oui, je ne suis pas optimiste ! J’espère que l’avenir me donnera tord !

Mon blog part en croisière.

Mon blog part en croisière.Depuis que j’ai décidé de repartir de zéro, il y a eu de nombreux billets à un rythme soutenu, cette cadence va peu à peu se ralentir, et c’est normal ! En effet, certains blogueurs éditent des billets quotidiennement, voir plusieurs par jour. Ce n’est pas mon rythme !

Depuis ce nouveau départ, j’ai remis une grande part d’anciens billets, cela m’a permis de les tester de nouveau, voir les réajuster. J’ai mis ceux auxquels je tenais, car ils étaient régulièrement suivis, il en manque encore quelques-uns, d’autres, la grande majorité, resteront dans l’oubli, soit qu’ils ne sont plus d’actualité, ou leur publication ne me paraît pas pertinente… Par exemple, une série de billets sur les lignes de commande pour convertir divers formats audio et vidéo, pour cela, je n’utilise plus la ligne de commande, mais des applications graphiques très efficaces, scripts pour écouter diverses radios… Il existe maintenant des applications très au point pour cela…

Ceci dit, il y en a eu quelques nouveaux.

Donc peu à peu, le blog va reprendre son rythme de croisière.

Même les « News, mes liens, semaine X » vont certainement en souffrir, je me connais, déjà que l’on nous impose un tas de contraintes, au boulot comme dans la vie privée, pourquoi m’en imposer… Qu’elle drôle d’idée.

Tout ça pour dire que le rythme des publications va baisser.

On perçois le manque de temps, pour ce billet je ne commente pas les billet mais vous fournis les premières lignes des articles, vous n’avez plus qu’à suivre le lien dessous chaque article.

On perçois le manque de temps, pour ce billet je ne commente pas les billet mais vous fournis les premières lignes des articles, vous n’avez plus qu’à suivre le lien dessous chaque article.

DÉCRYPTAGE Le texte, très controversé, est discuté à partir de mardi à la Haute assemblée. Malgré la mobilisation des opposants, la commission des lois ne l’a amendé qu’à la marge. Mais le débat est amené à rebondir…

Loi renseignement : ce qui peut bouger au Sénat

Où se cachent donc les IMSI-catchers français et comment sont-ils utilisés ? Ces appareils sophistiqués destinés notamment à intercepter les appels entre téléphones mobiles pourront être utilisés par les services secrets lorsque la loi sur le renseignement…

[LeMonde] Les douanes ont acheté des appareils de surveillance des mobiles dont l’utilisation est illégale

La semaine dernière, le TGI de Paris a jugé qu’une photographie de Jimi Hendrix prise par le photographe anglais Gered Mankowitz n’était pas protégée par les droits d’auteur, faute pour l’auteur de prouver son originalité. Un avis « idéologique » contre le droit d’auteur, selon certains. Un appel à une réforme, peut-être….

Une rébellion de juges français contre le droit d’auteur ?

Souvenez-vous, en novembre 2013, Gimp envoyait bouler Sourceforge suite aux dérives prublicitaires croissantes de ce dernier. Les fichiers d’installations pour la plate-forme Windows ont été déplacés sur le propre serveur de Gimp : download.gimp.org…

Sourceforge de pire en pire: usurpation d’identité du projet GIMP

Il y a plusieurs manières d’envisager des événements qui n’ont aucuns rapports directs visibles entre eux mais se concentrent sur des sujets similaires, ou tout du moins parallèles. La première est de traiter chacun d’entre eux séparément et de faire les constats qui s’imposent…

Affaire Bluetouff, Loi renseignement, Snowden, Wikileaks : the big picture

Le logiciel de téléchargement illégal est la bête noire de Hollywood. Mais son fonctionnement demeure secret et ses auteurs restent très discrets. Fonctionnement, projets… Un développeur français parle de l’intérieur. Interview…

« En rentrant du boulot, certains allument la télé. Moi je développe PopCorn Time »

Suite aux quelques mails reçus me demandant : « Mais pourquoi tu as arrêté ton ancien blog, pourquoi tu ne l’as pas simplement déplacé, qu’est-ce qui t’es arrivé… etc. » je vais vous expliquer.

Le contexte.

Je faisais régulièrement des sauvegardes (bases de données et site), pour cela, j’utilisais gftp dont j’avais une nouvelle version depuis avril 2014, régulièrement mis à jour. Ceci dit, cette version de gftp n’a jamais vraiment bien marché chez moi, il arrivait qu’elle se fige, voir quitter sans prévenir, cela ajouté à la déconnexion régulière du ftp de chez free (avec reconnexion au bout de 30 secondes… La sauvegarde du site était toujours problématique.

Les faits.

Alors que j’avais une grosse mise à jour (mise à niveau) à faire de mon blog, j’ai procédé aux sauvegardes. Tout semblait s’être déroulé sans problème. Je transfère la nouvelle version, et là, le site est planté ! Je m’en doutais un peu, la base de données ayant évolué entre les deux versions.

Pour moi, rien de grave, je remets ma sauvegarde et je verrai plus tard les modifications qui ont été apportées et remets à un autre jour la mise à niveau…

Sauf, qu’après avoir remis la version sauvegardée… Horreur, malheur ! Le site est bel et bien planté ! Je vérifie la sauvegarde, et là, je constate qu’il y manque plein de fichiers, je vérifie les versions antérieures… Idem et cela depuis avril 2014.

À ma décharge, ou plutôt, à charge !

Alors que je dis a tout le monde qu’il faut vérifier les sauvegardes avec rigueur, ce que je fais lors de celles des pc de la maison et de notre serveur, je ne l’ai pas appliqué à mon blog. Un simple comparatif en “poids” (ko) aurait suffi à me mettre la puce à l’oreille, mais non, j’ai juste vérifié rapidement la présence de quelques fichiers (config.php et deux ou trois autres), sans plus, puis suis passé à une autre activité. Après réflexion, je réalise que les sauvegardes de mon blog ont toujours été faites à « la vite fait », entre deux ou trois activités, alors que pour toutes mes autres sauvegardes, j’y prends un temps consacré et ne fais rien d’autre !

Pourquoi ?

Rayé, ou pas, les mentions inutiles.

Par : négligence – paresse – désinvolture – nonchalance – inadvertance – maladresse.

Toujours est-il, qu’il en est ainsi et je suis un fataliste optimiste.

Les solutions.

J’aurai pu remettre une version viable de plus d’un an, mais avec obligation de retoucher tous les billets édités entre-temps et la structure des catégories.

Bien que globalement satisfait de l’hébergement chez free, j’envisageai d’héberger ailleurs. Alors c’était l’occasion. J’ai opté pour un nouveau départ, pas forcement la meilleure solution, car chaque fois qu’un internaute arrive sur mon blog suite à une recherche sur un billet, il arrive sur une page d’erreur 404 et mes logs d’erreur grossissent à vu d’oeil. Mais bon, c’est comme ça ! Et ça le sera jusqu’à ce que ce blog ait, au moins, récupéré le référencement de l’ancien. Je suis un fataliste optimiste !

Conclusion.

J’applique maintenant la même rigueur de vérification de sauvegarde qu’à mes autres supports. Et si perdre ainsi mon blog et tous les commentaires m’a vraiment navré sur le coup, après coup, je me suis rendu compte que contrairement aux liens qui me lient à mes proches, amis et leur santé, finalement, ce n’est pas si grave que ça ! Ce n’est pas vital !

Je vais tenter de m’appliquer autant sur ce blog que je m’applique par ailleurs ! Histoire de ne pas décevoir, et surtout, ne pas me décevoir !

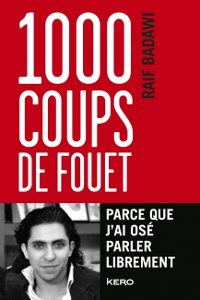

1 000 coups de fouet parce que j’ai osé parler librement

1 000 coups de fouet parce que j’ai osé parler librementC’est le titre du livre de Raif Badawi, jeune blogueur saoudien est arrêté en 2012 et condamné à 10 ans de prison et 1 000 coups de fouet, parce qu’il a osé écrire que musulmans, chrétiens, juifs et athées sont tous égaux.

Parution : 04 juin 2015 aux éditions Kero

Disponible au format papier

64 pages

Format : 120*180

3.00€

ISBN : 978-2-36658-158-4

Disponible au format numérique

0.00€

ISBN : 978-2-36658-159-1

Source :

Editions Kero

Voici un choix qui semble simple, se choisir un pseudonyme internet unique !

Voici un choix qui semble simple, se choisir un pseudonyme internet unique !Avant de vous donner trois petits conseils pour choisir votre pseudonyme, je vais vous faire part de mon expérience pour démontrer que rien n’est vraiment simple et que ce qui semble évident aujourd’hui, ne le sera pas forcement demain.

Lorsque que j’ai choisi mon pseudo, c’était facile, et j’étais certainement le seul et unique sima78 sur notre galaxie… C’était l’époque d’avant l’internet, l’époque des BBS (Bulletin Board System) pour ceux qui ont connu ces temps anciens.

Mais avec l’arrivée d’internet, mon pseudo a fait des petits, surtout après les années 2000 (je ne suis pour rien dans cette descendance dont je ne revendique pas la paternité !).

En faisant une recherche sur mon pseudo, on trouve de tout et n’importe quoi : des « posts » sur des forums de tout genres, des « posts » sur Usenet (j’ai posté et je poste sur Usenet [très peu], mais jamais sur ce pseudo, je ne mélange pas mes questions privées et ma présence de « blogueur »), on trouve des sites, des blogs, des profils…. Avec des « sima » de toutes nationalités, hommes et femmes de tout âges…

Ci-dessous, une liste non-exhaustive de liens, ils ne sont pas “cliquables”, c’est un choix, mais vous pouvez voir par vous-même en faisant des copiés/collés sur votre navigateur et voyez comment les sima78 se sont multipliés, comme dirait l’autre, à l’insu de mon plein gré !

http://sima78.rc-boite.com/

http://netrock.wapka.mobi/profile_0.xhtml?u=sima78&vote=0

http://sima78.skyrock.com/

http://pokec.azet.sk/sima78

http://en.sima78.26l.com/

http://peperonity.com/go/sites/mview/sima78/19485292

http://new.spring.me/#!/user/sima78/timeline

http://quizlet.com/sima78

J’affectionne particulièrement celle-ci 🙂 (j’ai gardé l’orthographe d’origine):

http://sante-medecine.commentcamarche.net/forum/affich-853121-bouffets-de-chaleur-mal-au-dos-j13

Bouffets de chaleur mal au dos j13

sima78 – Dernière réponse le 9 avril 2011 à 19:50

Bonjour,

Bonjour, je souhaite connaitres vos avis S.V.P!!! je suis à j13 après mon transfert d’embrayons, j’ai eu des douleurs seins, ventre, et la j’ai vraiment mal au bas du dos et bouffet de chaleur, je n’ai pas eu mes regles, et premier test beta hcg à j11 était 0 je referai lundi une prise de sang, merci de vos réponse et je souhaite à toute les femmes un beau +

Je vous rassure, je n’ai plus mal au dos et je ne suis toujours pas réglé depuis ces années passées ! 🙂 Une telle prolifération de mon pseudo amène constamment la même question: dois-je changer de pseudo ? La paresse me dicte de le garder, pas envie de changer mon blog, informer tout ceux qui me connaissent… J’ai demandé conseil à mes enfants, ils m’ont dit de le garder, donc, adopté à l’unanimité, je reste sima78 !

Avant de vous choisir un pseudo, 3 petits conseils :

Vous pouvez vous choisir plusieurs pseudos, personnellement, j’en ai deux, sima78 et un autre pour les questions plus personnelles que je ne souhaite pas lier… Par exemple pour demander des renseignements médicaux, culinaires, de bricolage, etc. sur usenet.

Gardez bien en tête que votre ou vos pseudo(s) est/sont votre/vos identité(s) sur internet, alors donnez-leur une image digne de vous. Cela dit, rien ne vous certifie que votre pseudo restera unique !

Si vous n’avez pas d’idée de pseudo voici un générateur de pseudo.

Rien à cacher ? OK : un collectif enregistre des Américains en secret et rediffuse les enregistrement sur leur site.

Rien à cacher ? OK : un collectif enregistre des Américains en secret et rediffuse les enregistrement sur leur site.

Une façon de sensibiliser sur ce qu’est la surveillance de masse.

Rien à cacher ? OK

We are always listening

Snowden dénonce à son tour la loi sur le renseignement:

«Nous savons que dans l’attaque Charlie Hebdo, celle au Canada et celle en Australie, les individus (parlant des terroristes) étaient connus du gouvernement avant les attaques. Que cela ait eu lieu n’est pas du fait d’un manque de surveillance, mais d’un excès de surveillance et nous ne comprenions pas ce que nous avions ». (ma traduction approximative d’un extrait).

Snowden dénonce à son tour la loi sur le renseignement sur The Guardian (en anglais)

Le blogueur Bluetouff condamné en cassation pour avoir téléchargé des documents en libre accès via Google sans avoir utiliser la moindre méthode de piratage.

Reflets.info – Notre pourvoi en cassation est rejeté

Les inventions qui ont fait du mal à Internet

Je pense que vous trouverez le moyen d’allonger encore un peu cette liste mais voici 7 inventions (et leurs inventeurs) qui ont bien pourri le net… (sic)

Korben.info – Les inventions qui ont fait du mal à Internet

Reprise de l’excellent article Nuevos documentos nos muestran lo que la NSA es capaz de descifrar du site La mirada del replicante

Reprise de l’excellent article Nuevos documentos nos muestran lo que la NSA es capaz de descifrar du site La mirada del replicante

Le journal allemand « Der Spiegel » a publié de nouveaux documents qui montrent les efforts intenses qu’a développés la NSA pour briser les principaux protocoles de sécurité et de chiffrage sur Internet.

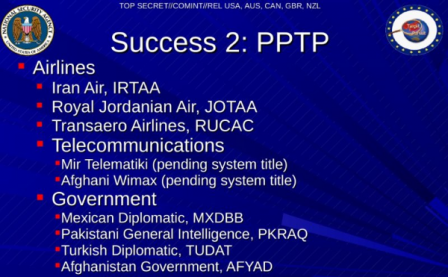

Dans un article signé entre autres par Laura Poitras, Andy Mueller Maguhn et Jacob Appelbaum nous signalent que parmi les services dont nous devrions nous méfier se trouve les protocoles PPTP, IPSec, SSL et TLS.

De la vulnérabilité de ces deux derniers (SSL et TLS) s’ensuit que la NSA serait en mesure d’intercepter les trafics « sécurisés » HTTPS que nous utilisons tous pour accéder à nos comptes de messagerie, les services bancaires, e-commerce, etc. (10 millions de connexions « percées » par jour étaient prévues dans un rapport classé fin 2012).

Même le protocole SSH utilisé pour accéder à des machines distantes via internet ont également été brisée par les services de renseignements des 5 yeux (USA, Australie, Royaume-Uni, Nouvelle-Zélande, Canada)

L’autre des services infiltrés avec succès est les VPN qui utilisent des protocoles de communications PPTP ou IPsec. Ces réseaux privés virtuels qui créent un tunnel chiffré, théoriquement sécurisé, entre deux points sur Internet, sont massivement exploitées par la NSA qui a réussi à pénétrer plusieurs réseaux tels que le gouvernement Grec (Ils ont 12 personnes dédiées à cela… Si Syriza gagne les élections, ils devront doubler les effectifs xD), les entreprises de télécommunications Russes, les compagnies aériennes de divers pays, ainsi qu’écouter des représentants de pays tels que l’Afghanistan, le Pakistan et la Turquie.

L’autre des services infiltrés avec succès est les VPN qui utilisent des protocoles de communications PPTP ou IPsec. Ces réseaux privés virtuels qui créent un tunnel chiffré, théoriquement sécurisé, entre deux points sur Internet, sont massivement exploitées par la NSA qui a réussi à pénétrer plusieurs réseaux tels que le gouvernement Grec (Ils ont 12 personnes dédiées à cela… Si Syriza gagne les élections, ils devront doubler les effectifs xD), les entreprises de télécommunications Russes, les compagnies aériennes de divers pays, ainsi qu’écouter des représentants de pays tels que l’Afghanistan, le Pakistan et la Turquie.

Mention spéciale à Skype, le plus populaire des logiciels d’appels téléphoniques qui fait partie depuis longtemps du programme PRISM comme une source de collecte de données ainsi que les services Google ou Apple. Une situation qui n’a évidemment pas changé avec le rachat de Skype par Microsoft en 2011.

En général, nous pouvons dire qu’il y a une guerre permanente contre la sécurité de réseau et tous les types de protection qui empêche la NSA à accéder à tout type de données, et pas seulement à la recherche d’exploits dans les services les plus critiques, mais aussi influencer les décisions des gouvernements et des organismes internationaux, afin d’assouplir les normes de sécurité sur lesquelles Internet est construit, tout en faisant des changements dans les dispositifs cryptographiques commerciaux pour les rendre exploitables.

Les services du courrier comme Mail.ru ou des réseaux sociaux comme Facebook ne représentent pas un problème aux services de renseignements nord-américains quand il s’agit d’accéder aux données des clients.

La NSA compterait sur un programme dénommé « Tundra » pour attaquer le chiffrage AES dont on connaît peu détails.

Des services comme Tor géré par des milliers de bénévoles, qui permet aux utilisateurs d’Internet d’améliorer la confidentialité et la sécurité au moyen des services comme son navigateur Tor Browser ou les distributions spécialisées comme Tails qui offrent une navigation totalement anonyme… (Ou presque… Là, c’est un autre sujet! [note personnelle])

Cela ne signifie pas qu’il n’est pas possible d’être identifié, il faut prendre les précautions nécessaires (généralement, les failles viennent de Flash et d’autres services du navigateur qui n’ont pas été correctement configurés).

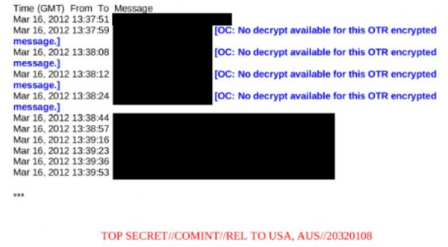

TrueCrypt, ce service populaire de chiffrement (actuellement interrompu) est l’un de ceux qui causent des problèmes aux services de renseignements, ainsi que le protocole OTR (Off-The-Record Messaging) qui permet d’avoir des conversations privées via Internet en utilisant des applications comme Pidgin très populaires sous GNU/Linux.

Pour les mobiles, on trouve des programmes Open Source dont RedPhone, une application validée par l’EFF utilisant le protocole ZRTP permettant aux utilisateurs d’Android d’avoir des communications vocales chiffrées via un wifi ou Connexion de Données activé.

Pour les mobiles, on trouve des programmes Open Source dont RedPhone, une application validée par l’EFF utilisant le protocole ZRTP permettant aux utilisateurs d’Android d’avoir des communications vocales chiffrées via un wifi ou Connexion de Données activé.

Et finalement, un vétéran qui résiste à tout : PGP (GnuPG pour les utilisateurs GNU/Linux). Presque un quart de siècle après, ce programme développé par Phil Zimmermann, nous assure le chiffrement et la signature numérique en offrant une résistance aux services de renseignements à travers le monde.

« Non decrypt available for this PGP encrypted message » disent quelques documents de la NSA à ce sujet 🙂

(source) | Mirada del Replicante

(source) | Der Spieguel

Cette semaine, une nouvelle technologie (CHIP), une polémique concernant la diffusion de musiques libres de droits sur les lieux publics, le retour de Dogmazic et deux articles liés, d’une façon ou d’une autre, à la vie privée, les risques du vote électronique (Belgique), Le parcours d’une journaliste pour connaître les renseignements que détient la police, DGSE, etc… Et deux liens de dernière minute.

Cette semaine, une nouvelle technologie (CHIP), une polémique concernant la diffusion de musiques libres de droits sur les lieux publics, le retour de Dogmazic et deux articles liés, d’une façon ou d’une autre, à la vie privée, les risques du vote électronique (Belgique), Le parcours d’une journaliste pour connaître les renseignements que détient la police, DGSE, etc… Et deux liens de dernière minute.

Mes liens

C.H.I.P. – Open Source et basé sur Debian, il ne mesure que 40mmX60mm et à l’épaisseur d’une clé usb.

Processeur de 1GHz, 512 MB de ram, 4GB de stockage

Ouvre de nombreuses possibilités et beaucoup d’options possibles (batterie, boîtier, etc.).

– CHIP micro ordinateur à partir de 9$

Dogmazic – la musique libre est de retour

Dogmazic est un site qui permet l’écoute, la diffusion et le téléchargement de musique sous licence de libre diffusion et est géré par l’association française Musique Libre.

– L’article sur linuxfr.org

– DogMazic

Sonorisation des lieux : A lors qu’on apprécie le retour Dogmazic, voilà qu’on lit que les musiques libres serait, ou devrait-être soumises à rémunération équitable ? Un lien qui devrait interpeler et faire réagir

– Sonorisation des lieux : les musiques libres soumises à rémunération équitable ?

[Belgique] Le vote électronique, les risques, pour le respect de la vie privée, la démocratie, etc.

Article très bien écrit et très clair, assez technique et simple «Le vote papier, finalement, c’est quand même pas si mal.»

– Comment ne pas construire un système de vote électronique

Grammalecte a besoin de vous! Un correcteur grammatical libre de qualité, bien intégré à vos outils sous GNU/Linux… Il n’attend plus que vos contributions.

– Grammalecte

Sommes-nous fiché par la police, DGSE ou autres

Obtenir des renseignements… pas si simple…

Le parcours d’une journaliste pour obtenir les renseignements la concernant.

– Fichée par les services de renseignement ? Encore du suspense

Si on a le temps, on peut lire ces deux derniers liens de dernière minute…

On savait la police nationale espagnole en pointe sur les questions numériques. Depuis mars 2009, elle est dotée d’un compte Twitter très suivi (1,58 million de followers à ce jour, beaucoup plus que le compte du FBI)…

La police espagnole propose un contrat familial sur le numérique

Alex Hern, journaliste au Guardian, reçoit accidentellement le courrier des autres depuis 5 ans…

Voilà cinq ans qu’il reçoit (malgré lui) les e-mails des autres